Tudo feito por quem entende de cibersegurança, para empresas que querem fortalecer suas defesas

28 de Outubro de 2025

Cibercriminosos invadem empresas para criar e revender gift cards falsos

28 de Outubro de 2025

Microsoft lidera ranking de marcas mais usadas em golpes de phishing

28 de Outubro de 2025

Novo vírus Android rouba contas do Telegram: Brasil está entre os mais atacados

27 de Outubro de 2025

Setor de saúde é alvo estratégico de ciberataques: saiba como se proteger

27 de Outubro de 2025

Nova versão do Wireshark aprimora análise e segurança de redes

27 de Outubro de 2025

Mozilla exige transparência em extensões do Firefox: entenda o que muda

27 de Outubro de 2025

Golpe usa falsos avisos de morte para invadir cofres de senhas do LastPass

27 de Outubro de 2025

Multa de US$ 176 milhões expõe falhas de segurança no setor cripto

27 de Outubro de 2025

Golpe no YouTube: vídeos falsos instalam malware em milhares de usuários

27 de Outubro de 2025

Empresas se iludem sobre segurança digital: descubra o risco real

26 de Outubro de 2025

Hackers exploram Microsoft 365 para golpes de phishing sofisticados: proteja-se

26 de Outubro de 2025

Vazamento em Azure Blob Storage expõe dados sensíveis: entenda o risco

26 de Outubro de 2025

Falha crítica em agentes de IA expõe risco à sua empresa: saiba como agir

26 de Outubro de 2025

Pagamentos de ransomware disparam e superam US$ 36 milhões em 2025: veja o que está por trás disso

25 de Outubro de 2025

Hackers exploram o Comet Browser da Perplexity AI: entenda o risco

25 de Outubro de 2025

Ataque à Jaguar Land Rover derruba produção automotiva no Reino Unido

25 de Outubro de 2025

Ataque global explora falha no Microsoft SharePoint: veja como se proteger

25 de Outubro de 2025

Como reduzir custos e riscos com redefinição de senhas automática

25 de Outubro de 2025

Falha na AWS causa apagão digital global: entenda o impacto e como se proteger

25 de Outubro de 2025

Falha crítica no Windows expõe empresas: saiba como se proteger

25 de Outubro de 2025

Cresce o número de ataques de phishing por e-mail: saiba como evitar

25 de Outubro de 2025

Apenas 17% das empresas brasileiras têm dados prontos para uso em IA - veja os riscos dessa lacuna

25 de Outubro de 2025

Principais conferências de cibersegurança de 2026: veja onde estarão as grandes tendências

25 de Outubro de 2025

Crise no programa CVE ameaça rastreamento global de vulnerabilidades: entenda o impacto

25 de Outubro de 2025

Itália investe €58 milhões para fortalecer sua cibersegurança nacional

25 de Outubro de 2025

Relatório da Microsoft revela: extorsão e ransomware dominam mais da metade dos ataques cibernéticos

25 de Outubro de 2025

Conflitos geopolíticos impulsionam ataques cibernéticos globais: entenda o cenário

25 de Outubro de 2025

Campanha de espionagem digital mira governos no Brasil: veja como se proteger

25 de Outubro de 2025

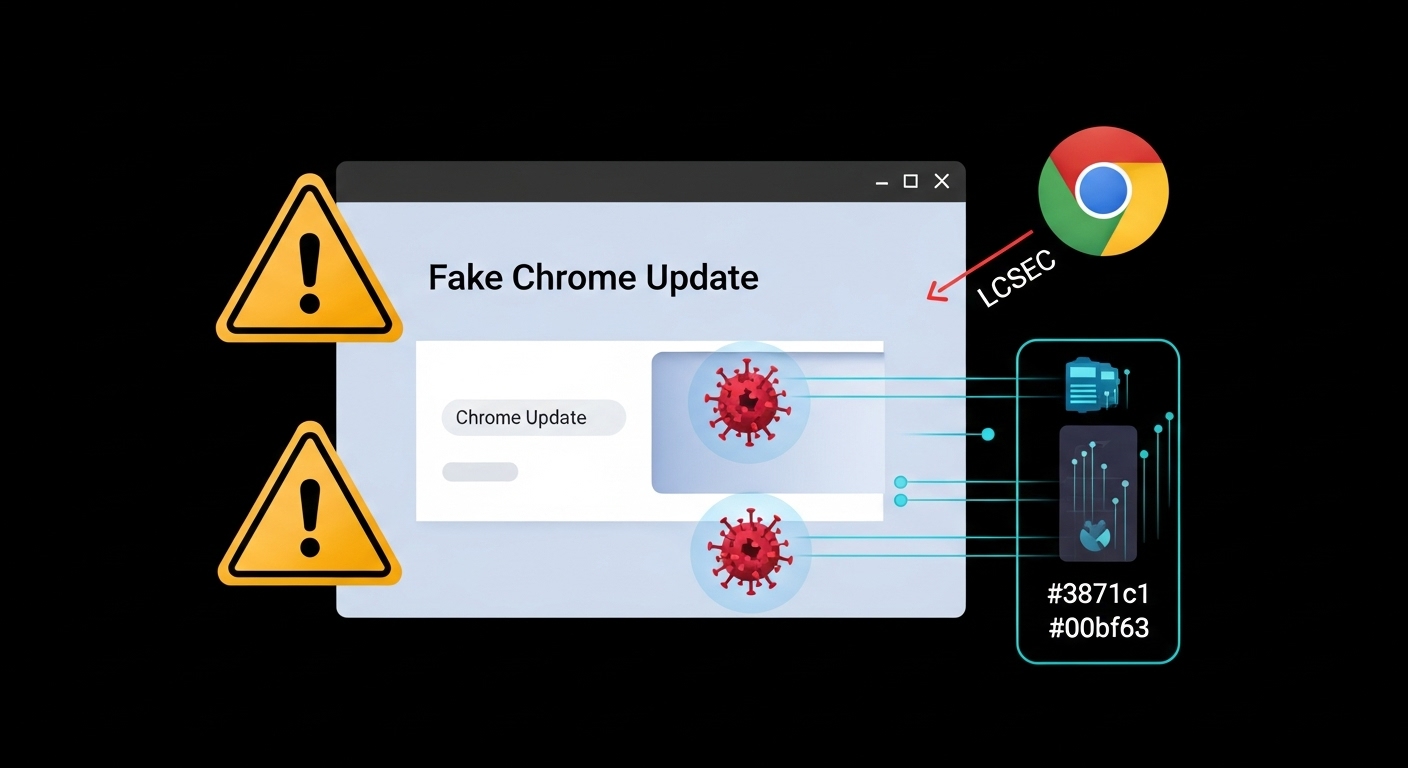

Falsa atualização do Chrome instala vírus que rouba dados: saiba como evitar

25 de Outubro de 2025

Golpes com gift cards usam nuvem para fraudar empresas: entenda o novo método

25 de Outubro de 2025

Tendências tecnológicas da Gartner para 2026 destacam segurança e IA responsável

25 de Outubro de 2025

Relatório mostra como tensões geopolíticas impulsionam ataques cibernéticos

25 de Outubro de 2025

Dispositivos vestíveis de saúde expõem dados sensíveis: veja como se proteger

25 de Outubro de 2025

Mais de 250 lojas Magento são atacadas: entenda como se proteger

24 de Outubro de 2025

LC SEC na mídia: outubro marca destaque em portais nacionais sobre cibersegurança

24 de Outubro de 2025

Principais ciberataques de setembro de 2025: veja o que aprendemos com eles

24 de Outubro de 2025

Falha no Microsoft 365 Copilot expõe dados sensíveis: entenda o risco e como se proteger

24 de Outubro de 2025

Apps OAuth representam risco: saiba como revisar e se proteger — já

24 de Outubro de 2025

Ciberataques dobram em 2025: alerta global reforça importância da proteção digital

24 de Outubro de 2025

Novo pacto da ONU sobre crimes cibernéticos divide opiniões: entenda o que muda

24 de Outubro de 2025

Relatório alerta: ameaças cibernéticas com IA devem crescer em 2026 — veja como se preparar

24 de Outubro de 2025

Usuários cegos enfrentam desafios com senhas: entenda como tornar o acesso mais seguro e inclusivo

24 de Outubro de 2025

O que acontece com suas contas online após a morte? Saiba como se proteger

24 de Outubro de 2025

Hackers exploram 34 falhas zero-day no Pwn2Own Irlanda: veja o que isso revela

24 de Outubro de 2025

Falhas críticas na TP-Link: entenda os riscos e como se proteger

23 de Outubro de 2025

Hackers atacam fintech de pagamentos e desviam R$ 26 milhões – veja como evitar golpes semelhantes

23 de Outubro de 2025

Engenharia social segue como principal porta de entrada para ataques cibernéticos – veja como se proteger

23 de Outubro de 2025

Veeam anuncia compra da Securiti.ai por US$ 1,73 bilhão – entenda o impacto no setor de cibersegurança

23 de Outubro de 2025