Hackers exploram Microsoft 365 para golpes de phishing sofisticados: proteja-se

Hackers estão explorando o Microsoft 365 para realizar golpes de phishing sofisticados, utilizando recursos legítimos para enganar usuários. É crucial implementar autenticação multifator e conscien...

Resumo rapido

Hackers estão explorando o Microsoft 365 para realizar golpes de phishing sofisticados, utilizando recursos legítimos para enganar usuários. É crucial implementar autenticação multifator e conscientizar colaboradores sobre como identificar esses ataques.

Neste artigo voce vai aprender:

- Como hackers estão utilizando o Microsoft 365 para ataques de phishing.

- A técnica de living-off-the-land e sua eficácia.

- Os riscos associados a empresas que não monitoram suas contas no Microsoft 365.

- Medidas de prevenção e proteção contra esses ataques.

- A importância da conscientização dos colaboradores sobre phishing.

O que é phishing no Microsoft 365

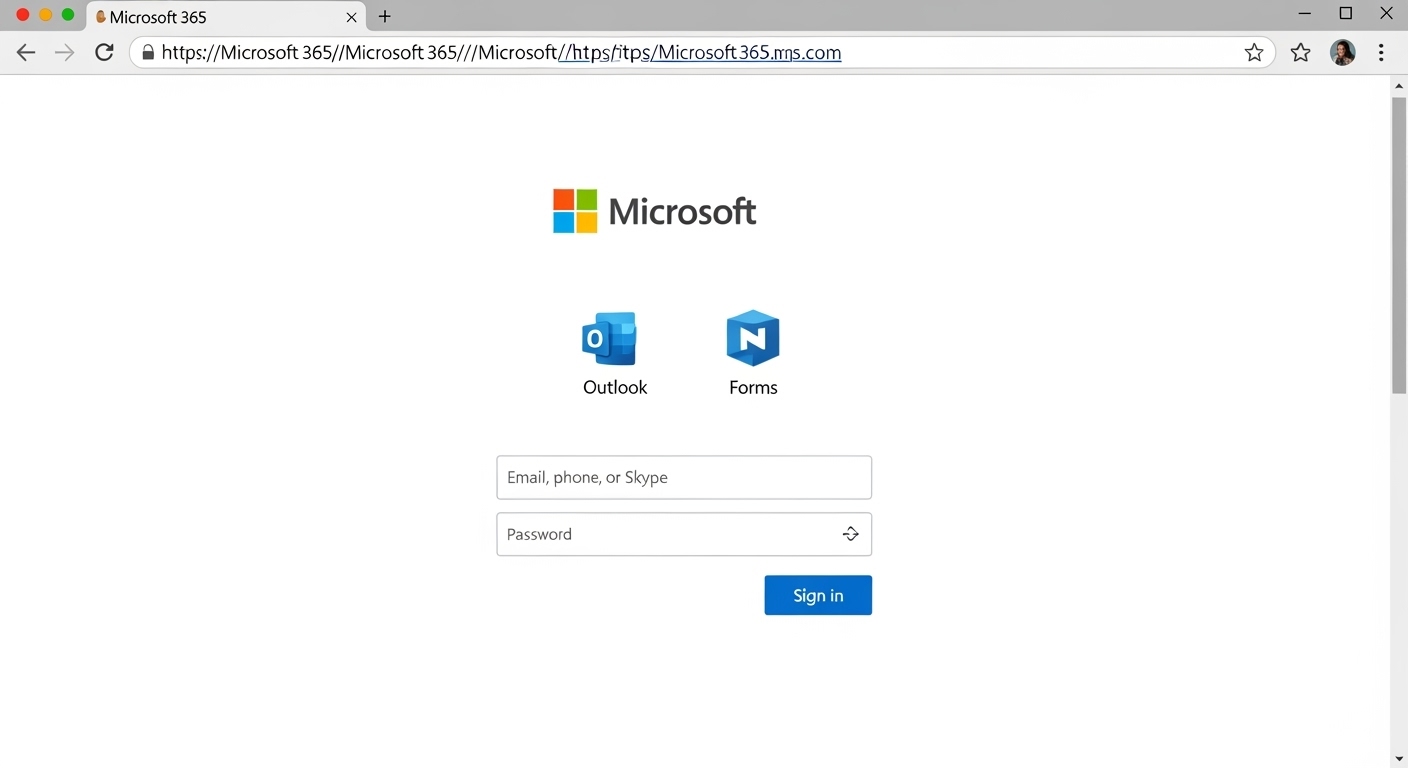

Uma nova campanha de phishing está utilizando recursos legítimos do Microsoft 365 para enganar usuários com e-mails altamente convincentes. Segundo a equipe da Check Point Research, cibercriminosos estão explorando funcionalidades como formulários, links de compartilhamento e domínios confiáveis do ecossistema Microsoft para aplicar golpes difíceis de identificar.

Como funciona

Os atacantes usam contas comprometidas para enviar e-mails com convites a formulários falsos ou páginas de login forjadas, hospedadas em domínios reais da Microsoft. Isso faz com que as mensagens passem pelos filtros de segurança tradicionais e não sejam marcadas como suspeitas. O alvo é induzido a inserir credenciais, acreditando estar acessando uma ferramenta legítima da empresa.

Essa técnica é chamada de living-off-the-land, quando os criminosos usam os próprios recursos da organização (neste caso, do Microsoft 365) para realizar o ataque. Além disso, por se tratar de domínios legítimos, os links dificilmente despertam desconfiança.

Sinais de alerta / Como identificar

O maior risco recai sobre empresas que usam o Microsoft 365 sem monitoramento avançado ou sem conscientização dos colaboradores. Um único clique em um link malicioso pode dar acesso à caixa de e-mail corporativa, informações confidenciais e até permitir movimentações financeiras não autorizadas.

O que fazer agora / Como se proteger

Dica de prevenção:

É essencial implementar autenticação multifator (MFA), revisar permissões de compartilhamento e monitorar atividades anômalas em contas do Microsoft 365. Além disso, invista em campanhas de conscientização para que sua equipe saiba identificar sinais sutis de phishing, mesmo quando o e-mail parece legítimo.

Checklist de proteção

- Implemente autenticação multifator (MFA) em todas as contas do Microsoft 365.

- Revise as permissões de compartilhamento regularmente.

- Monitore atividades anômalas nas contas de e-mail.

- Realize campanhas de conscientização sobre phishing com sua equipe.

- Teste a eficácia das medidas de segurança periodicamente.

Perguntas frequentes

Como os hackers conseguem criar e-mails que parecem legítimos?

Os hackers utilizam recursos legítimos do Microsoft 365, como domínios reais e formulários, para criar e-mails que passam pelos filtros de segurança.

Qual é o maior risco de ataques de phishing no Microsoft 365?

O maior risco é a possibilidade de acesso não autorizado a informações confidenciais e movimentações financeiras, podendo causar grandes prejuízos à empresa.

O que é autenticação multifator (MFA)?

A autenticação multifator (MFA) é um método de segurança que requer mais de uma forma de verificação para acessar uma conta, aumentando a proteção contra acessos não autorizados.

Como posso treinar minha equipe para identificar phishing?

É importante realizar campanhas de conscientização regulares, oferecendo treinamentos e simulando ataques de phishing para que os colaboradores aprendam a identificar sinais suspeitos.

Proteja sua empresa contra phishing

A LC SEC oferece serviços como threat intelligence com IA, auditorias em ambientes Microsoft e treinamentos de conscientização. Não deixe sua empresa vulnerável!

Receba as principais notícias de cibersegurança

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendências diretamente no seu email.