Tudo feito por quem entende de cibersegurança, para empresas que querem fortalecer suas defesas

6 de Novembro de 2025

MSPs sob ataque: novo guia orienta provedores a reforçarem a prontidão cibernética

6 de Novembro de 2025

Por que o controle de senhas ainda é essencial na cibersegurança corporativa

6 de Novembro de 2025

Nova busca com IA do Google levanta alerta sobre privacidade: entenda os riscos

6 de Novembro de 2025

Shadow AI cresce nas empresas e aumenta riscos de vazamento de dados: saiba como agir

6 de Novembro de 2025

Fim do suporte ao MySQL 8.0 se aproxima: saiba como evitar riscos de segurança

6 de Novembro de 2025

Cyber Monday 2025: saiba quando será e como se proteger de fraudes online

5 de Novembro de 2025

Banco Central alerta: sistema financeiro precisa reforçar resiliência cibernética

5 de Novembro de 2025

Demissões em massa por IA trazem prejuízos: entenda por que segurança e estratégia devem andar juntas

5 de Novembro de 2025

Passkeys substituem senhas e reforçam a segurança digital em 2025: entenda a tendência

5 de Novembro de 2025

Shadow AI cresce nas empresas e ameaça a segurança corporativa: saiba como agir

5 de Novembro de 2025

Google reforça segurança do Android com IA contra golpes e apps maliciosos

5 de Novembro de 2025

Senha do Louvre era “Louvre”: veja o que essa falha ensina sobre segurança

4 de Novembro de 2025

LC SEC lança MFA Vault: entenda como proteger seus tokens de autenticação

4 de Novembro de 2025

Planejamento de orçamento em segurança para 2026: veja onde CISOs devem investir

4 de Novembro de 2025

Guia Google: proteja contas privilegiadas — entenda como se proteger

4 de Novembro de 2025

Golpe no LinkedIn mira executivos financeiros com convites falsos: saiba como se proteger

4 de Novembro de 2025

Governança de IA corporativa ganha foco em segurança e regulação: saiba o que muda

4 de Novembro de 2025

IA autônoma exige nova abordagem de segurança de identidade: entenda o impacto

4 de Novembro de 2025

Novo golpe NFC na Europa clona cartões contactless: veja como se proteger

4 de Novembro de 2025

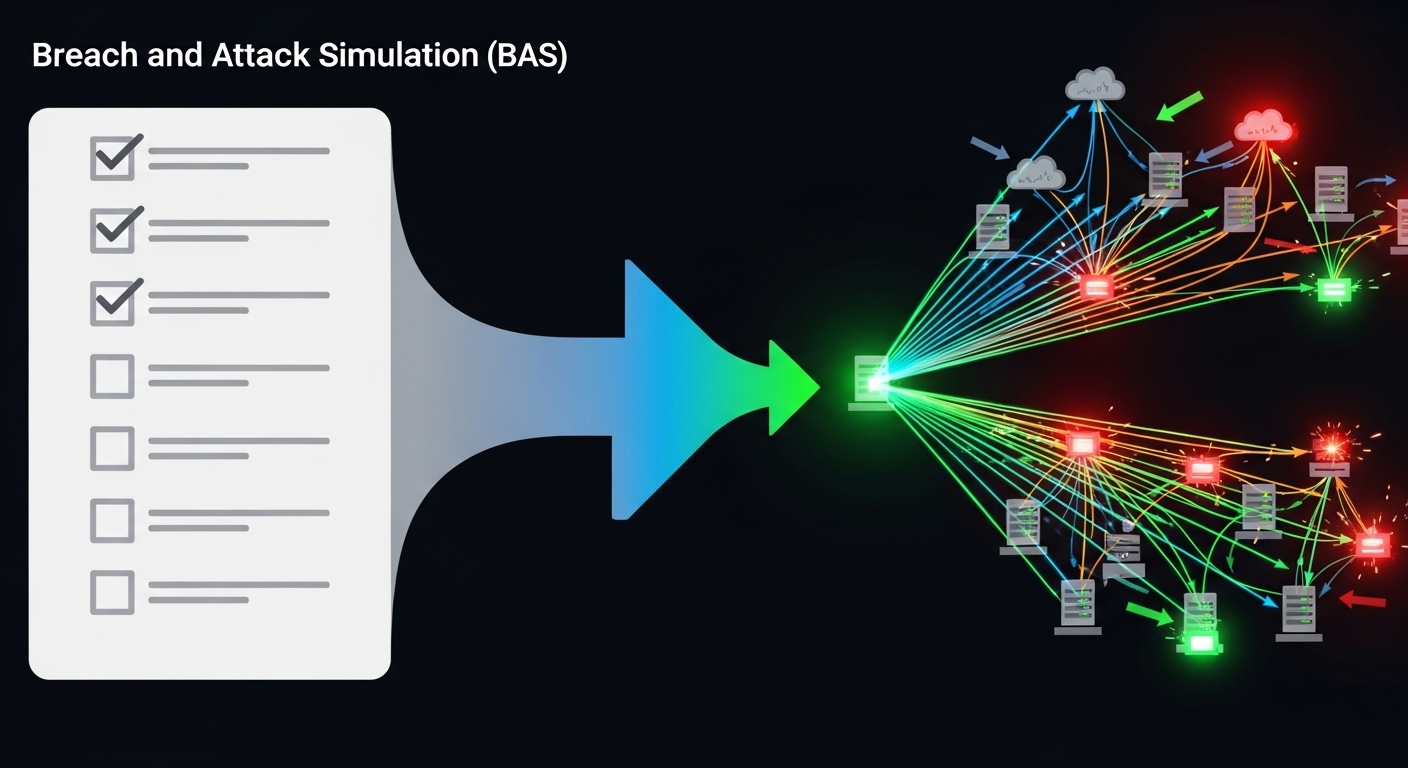

O fim da segurança de checklist: entenda por que o BAS está mudando o jogo

3 de Novembro de 2025

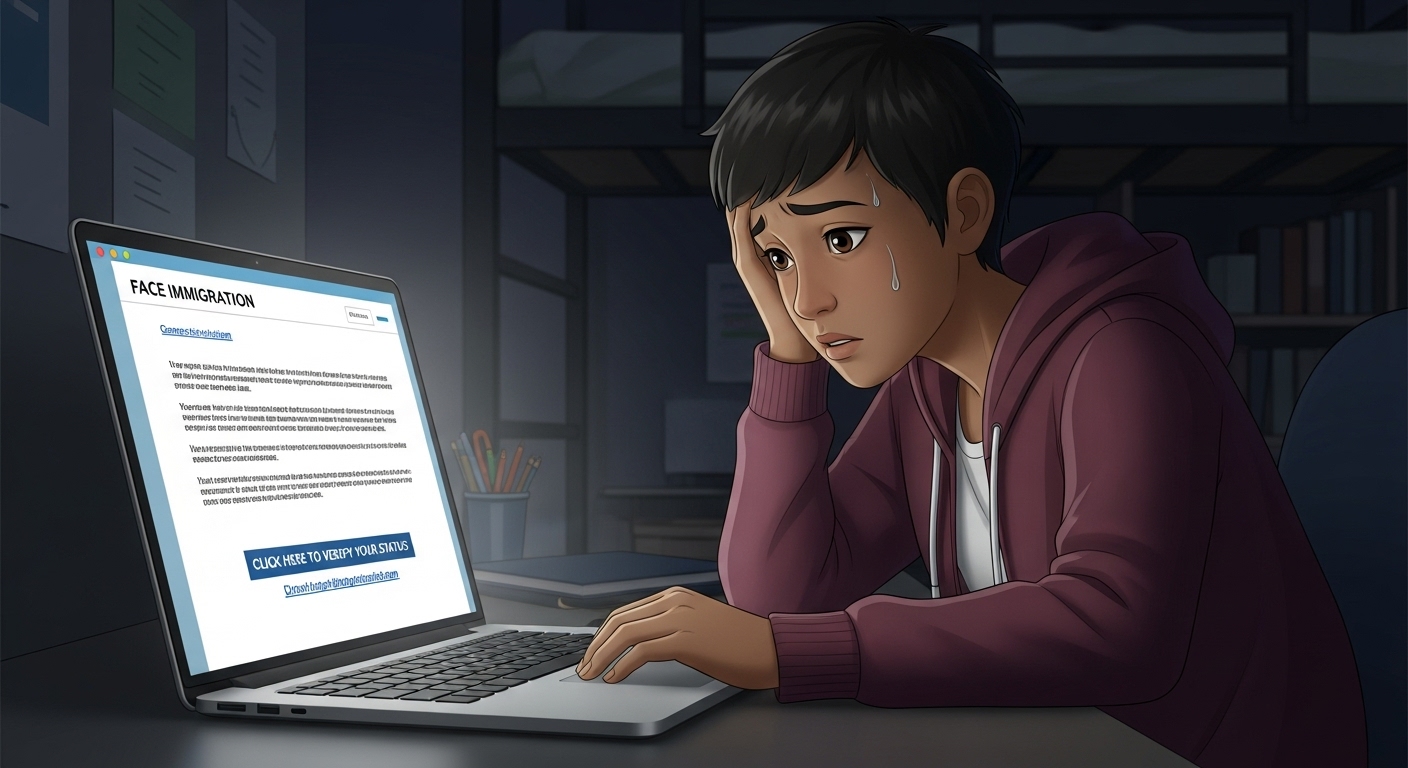

Golpistas exploram vistos de estudantes internacionais: saiba como se proteger

3 de Novembro de 2025

ClickFix explora CAPTCHAs para distribuir ransomware: entenda como se proteger

3 de Novembro de 2025

Ataques de injeção indireta desafiam segurança da IA autônoma: entenda o risco

3 de Novembro de 2025

Ciberconflitos globais se intensificam em 2025: saiba como se preparar

2 de Novembro de 2025

Novo ataque com IA engana modelos de segurança: veja como se proteger

2 de Novembro de 2025

Zero-click em agentes de IA: entenda e proteja-se agora hoje

2 de Novembro de 2025

Ataques com QR Code disparam em 2025: entenda como se proteger

1 de Novembro de 2025

OpenAI lança Aardvark, agente autônomo com GPT-5 — e reacende debate sobre segurança na IA

1 de Novembro de 2025

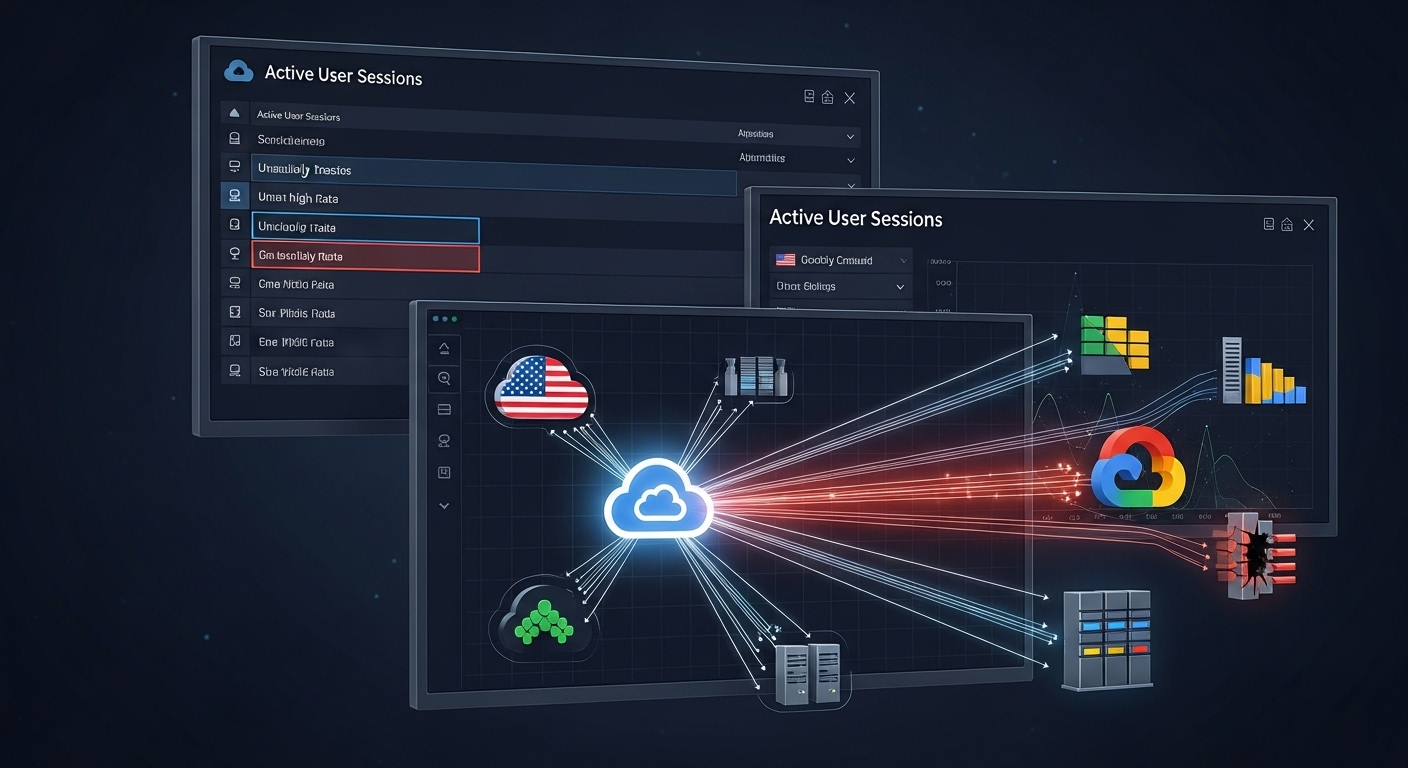

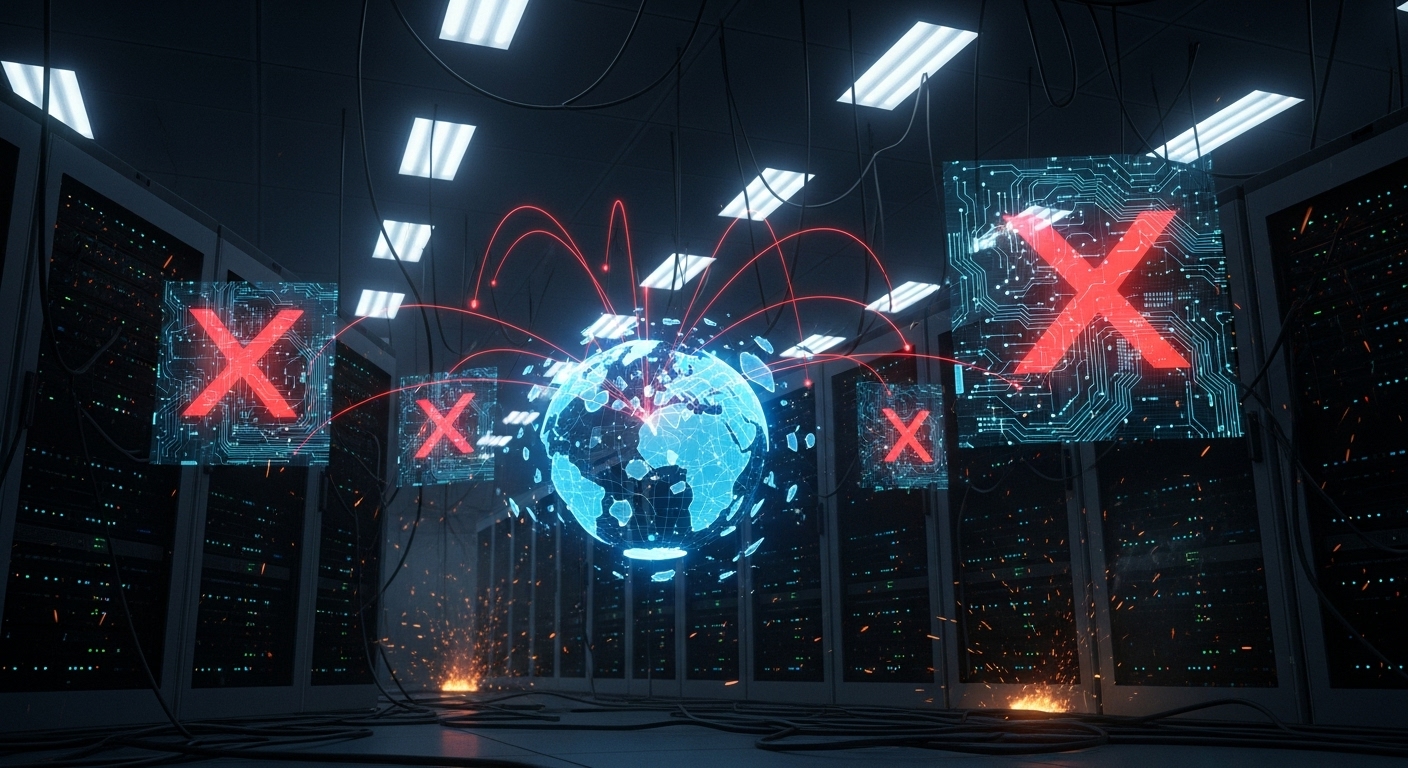

Microsoft Azure fica mais de 8 horas fora do ar e reacende alerta sobre dependência da nuvem

1 de Novembro de 2025

Falha crítica no WSUS permite ataques em cadeia: Google investiga exploração ativa

1 de Novembro de 2025

Hackers do Pix: PF investiga desvio de R$ 800 milhões e alerta para fraudes digitais

1 de Novembro de 2025

Brasil assina tratado da ONU contra o cibercrime; EUA ficam de fora — entenda o impacto

1 de Novembro de 2025

Falha crítica no Chromium ameaça bilhões de usuários: saiba como se proteger

1 de Novembro de 2025

WhatsApp reforça segurança de backups com passkeys: veja como funciona

1 de Novembro de 2025

Falha crítica no VMware vCenter em exploração ativa: veja como se proteger agora

1 de Novembro de 2025

CISA e NSA alertam: falhas em sistemas industriais expõem empresas – saiba como se proteger

1 de Novembro de 2025

Golpes virtuais fazem vítimas perder R$2.540 em média: saiba como se proteger

1 de Novembro de 2025

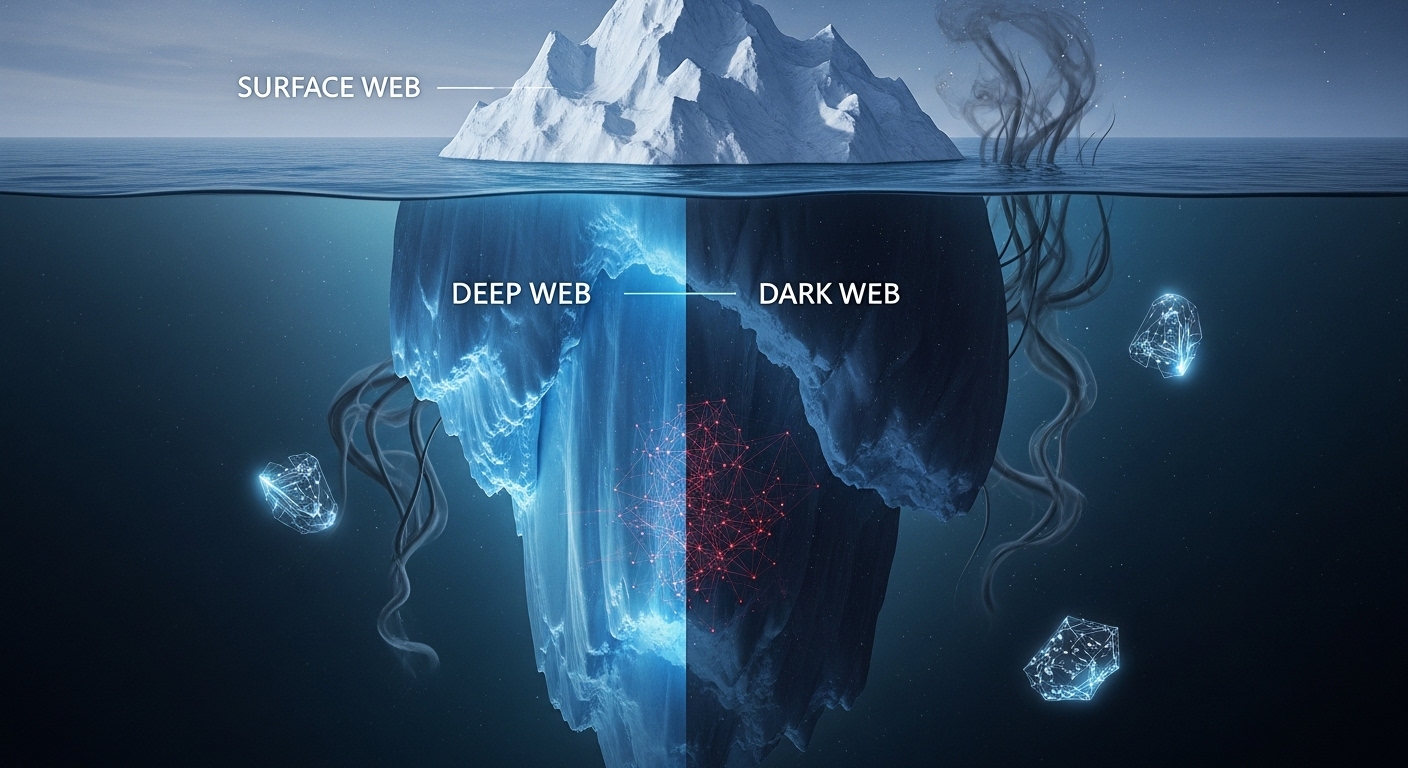

Deep Web x Dark Web: entenda as diferenças e como navegar com segurança

31 de Outubro de 2025

Governo dos EUA pede acesso a dados do ChatGPT: entenda o caso e seus riscos

31 de Outubro de 2025

ANPD propõe novas regras para uso de dados pelo governo: entenda o impacto

31 de Outubro de 2025

Segurança em ambientes industriais: saiba por que mapear sua arquitetura OT é essencial

31 de Outubro de 2025

Brasil lidera ranking de fraudes online: entenda por que e como se proteger

31 de Outubro de 2025

SpaceX bloqueia 2.500 antenas Starlink usadas por criminosos: entenda o caso

31 de Outubro de 2025

Códigos criados por IA trazem riscos à segurança: saiba como evitar vulnerabilidades

31 de Outubro de 2025

Ciberataques na indústria de games crescem: veja os principais riscos e como se proteger

30 de Outubro de 2025

Atualização do Chrome 142 corrige 20 falhas críticas: saiba por que atualizar agora

30 de Outubro de 2025

Empresas aceleram governança de IA e reforçam controles de segurança: veja como se adaptar

30 de Outubro de 2025

ChatGPT e Perplexity são enganados por sites falsos: entenda o risco e como se proteger

30 de Outubro de 2025