Guia Google: proteja contas privilegiadas — entenda como se proteger

O Google recomenda monitorar contas privilegiadas com visibilidade e validação contínuas. É essencial mapear identidades, ativar logs detalhados e implementar autenticação multifator para reduzir r...

Resumo rapido

O Google recomenda monitorar contas privilegiadas com visibilidade e validação contínuas. É essencial mapear identidades, ativar logs detalhados e implementar autenticação multifator para reduzir riscos e proteger dados sensíveis.

Neste artigo voce vai aprender:

- Importância da proteção de contas privilegiadas em ambientes digitais.

- Como mapear e monitorar identidades privilegiadas.

- Sinais de comportamento suspeito a serem observados.

- Boas práticas de segurança, incluindo autenticação multifator.

- Como a LC Sec pode ajudar na implementação de controles de segurança.

O que é proteção de contas privilegiadas

Contas privilegiadas são aquelas com acesso elevado, como administradores e contas de serviço. Elas são alvos preferenciais para ataques cibernéticos, pois permitem movimentar dados e alterar configurações críticas.

Como funciona

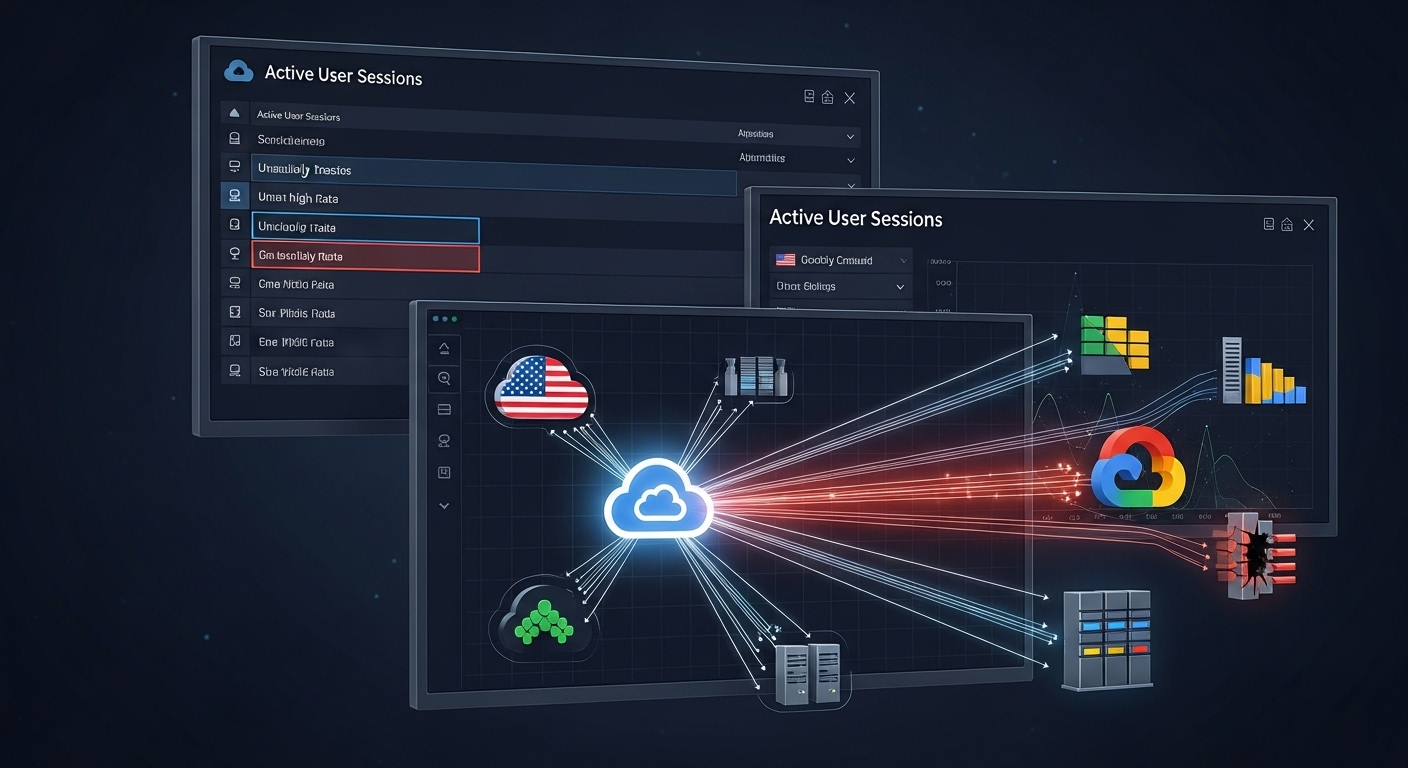

A proteção dessas contas envolve mapeamento, monitoramento e validação contínua. O Google recomenda:

- Mapear todas as identidades privilegiadas e classificá-las por escopo de acesso.

- Ativar logs detalhados de autenticações e elevações de privilégio.

- Centralizar os logs em uma plataforma de observabilidade ou SIEM.

Sinais de alerta / Como identificar

Fique atento a sinais de comportamento suspeito, como:

- Uso de contas fora de horário.

- Elevação repentina de permissões.

- Tokens reutilizados.

- Operações de exportação em massa.

O que fazer agora / Como se proteger

Implemente as seguintes medidas de segurança:

- Ative autenticação multifator para todas as contas com privilégios.

- Aplique políticas de menor privilégio.

- Ative logging completo.

- Revise periodicamente permissões e chaves.

- Realize pentests focados em escalonamento de privilégios.

Prevenção / Boas práticas

A proteção de contas privilegiadas é uma prática de governança crítica. Recomenda-se:

- Utilizar credenciais efêmeras em ambientes em nuvem.

- Revisar políticas de IAM.

- Aplicar controles de acesso baseados em contexto, como localização e dispositivo.

- Integrar detecções com playbooks de resposta rápida.

Perguntas frequentes

Por que a proteção de contas privilegiadas é importante?

Essas contas têm acesso a dados sensíveis e configurações críticas, tornando-se alvos preferenciais em ataques cibernéticos.

Quais são os principais sinais de alerta para abuso de contas?

Alguns sinais incluem uso fora de horário, elevações inesperadas de permissões e operações de exportação em massa.

Como posso melhorar a segurança das contas privilegiadas?

Implemente autenticação multifator, aplique políticas de menor privilégio e revise regularmente permissões e chaves.

Fortaleça a segurança da sua empresa com a LC Sec

Se sua empresa precisa reforçar controles, implementar monitoramento avançado ou estruturar um programa de governança de acessos, a LC Sec oferece soluções eficazes para proteger suas contas privilegiadas.

Receba as principais notícias de cibersegurança

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendências diretamente no seu email.