Tudo feito por quem entende de cibersegurança, para empresas que querem fortalecer suas defesas

2 de Janeiro de 2026

Navegadores leves: aceleram velocidade e foco — saiba como se proteger

2 de Janeiro de 2026

CVE-2025-9110: entenda o risco e como se proteger agora — veja ações

2 de Janeiro de 2026

Documentos militares bolivianos à venda: entenda e proteja-se agora

2 de Janeiro de 2026

Vazamento de 200GB na ESA: entenda o risco e saiba como se proteger

2 de Janeiro de 2026

Falha crítica em cadeiras elétricas WHILL: saiba como se proteger

2 de Janeiro de 2026

CVE-2025-67269: entenda o risco e como se proteger com urgência já

2 de Janeiro de 2026

Ransomware atinge Covenant Health: saiba o que fazer e proteja-se já

2 de Janeiro de 2026

CVE-2025-62842: entenda o risco e proteja sua empresa ja hoje mesmo

2 de Janeiro de 2026

CVE-2025-59389: entenda o risco e como se proteger — proteja-se já

2 de Janeiro de 2026

CVE-2025-62852: saiba o que muda e entenda como se proteger já agora

2 de Janeiro de 2026

Debug DNS com tshark: identifique lentidão e entenda como se proteger

2 de Janeiro de 2026

Falha em firewalls Fortinet e ransomware na saúde: entenda e previna-se

2 de Janeiro de 2026

Exposição de dados na saúde cresce em 2025: veja como se proteger

2 de Janeiro de 2026

Como a IA muda a estratégia de segurança: entenda como se proteger

2 de Janeiro de 2026

Kimwolf, Sandworm e novo guia NIST: entenda como se proteger agora

2 de Janeiro de 2026

Phishing, botnet e roubo de cripto: saiba como se proteger — entenda

2 de Janeiro de 2026

Ameaças críticas: entenda os riscos e saiba como se proteger agora

2 de Janeiro de 2026

Phishing e malware em repositórios: entenda como se proteger agora!

2 de Janeiro de 2026

IA e malware autonomo: entenda os riscos e como se proteger agora

2 de Janeiro de 2026

A corrida da IA na cibersegurança 2026 — entenda como se proteger

1 de Janeiro de 2026

Chrome cria nova camada de segurança para IA Gemini: entenda o impacto

31 de Dezembro de 2025

OTP Bots com IA elevam golpes: entenda como se proteger agora

30 de Dezembro de 2025

Pagamentos de ransomware passam US$ 4,5 bi: veja como se proteger

29 de Dezembro de 2025

Phishing em alta: aprenda a identificar e-mails falsos e se proteger

26 de Dezembro de 2025

Ameaças na temporada de compras 2025: veja como se proteger

25 de Dezembro de 2025

Bulletproof hosting cresce e exige defesa reforçada: veja como agir

24 de Dezembro de 2025

BC veta uso de “bank” por fintechs sem licença: veja impactos e riscos

24 de Dezembro de 2025

Empresas aumentam gastos em segurança digital: entenda as prioridades

23 de Dezembro de 2025

IA em tecnologia operacional exige novas proteções: entenda os riscos

22 de Dezembro de 2025

Nova proteção do BC contra contas falsas cresce rápido: veja como se proteger

19 de Dezembro de 2025

Marco legal da cibersegurança avança no Brasil: entenda o impacto

18 de Dezembro de 2025

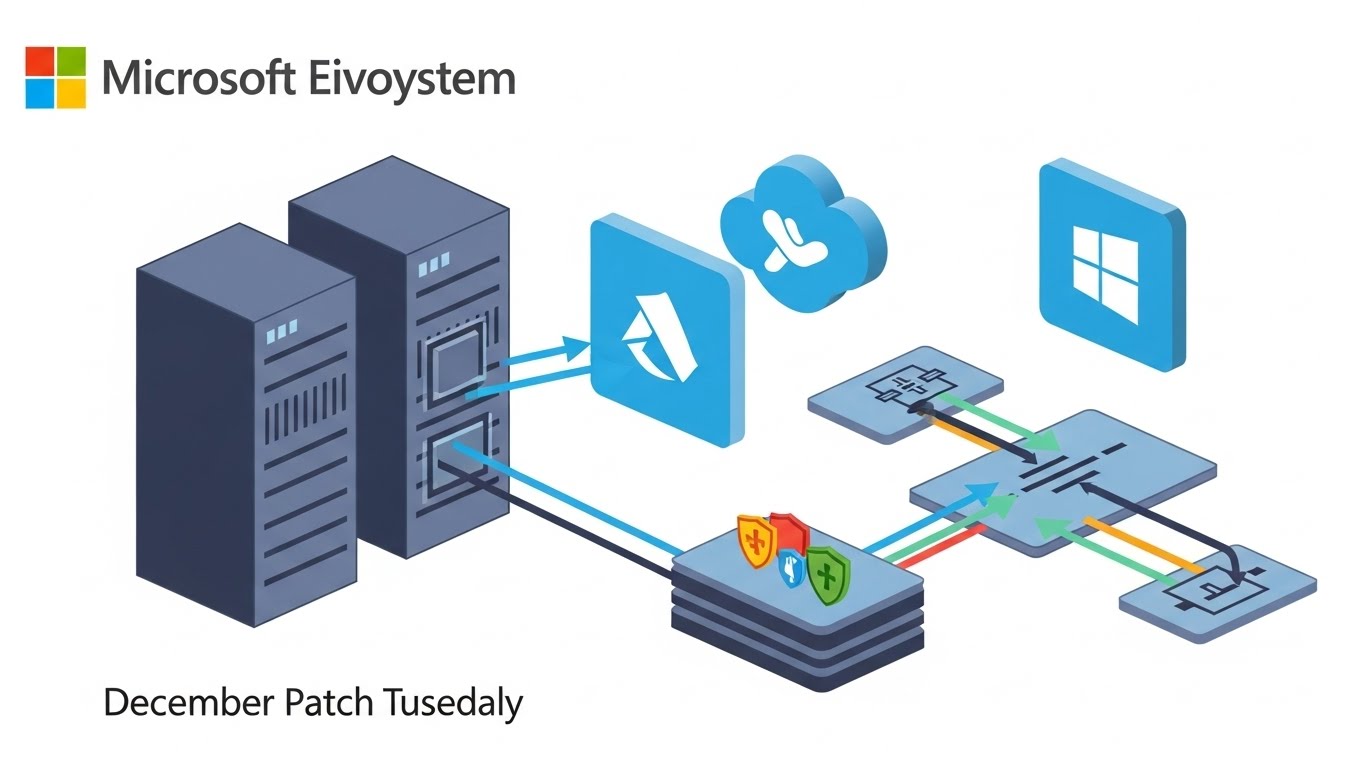

Patch Tuesday de dezembro traz correções críticas: saiba como se proteger

17 de Dezembro de 2025

Ataque zero-click em agentes de navegador cresce: entenda como se proteger

16 de Dezembro de 2025

Ameaças avançadas crescem: veja destaques do novo CyberWire

15 de Dezembro de 2025

Ataques DDoS batem recorde no mundo: veja como sua empresa reage

12 de Dezembro de 2025

Golpes com Pix disparam no país: saiba como reduzir seus riscos

11 de Dezembro de 2025

Mastercard lança cartão com novos recursos de cibersegurança; entenda

10 de Dezembro de 2025

Ataque à Inotiv expõe dados sensíveis: veja como se proteger

9 de Dezembro de 2025

AWS reforça segurança no re:Invent 2025 com novos recursos: veja riscos

9 de Dezembro de 2025

Novo ataque zero-click invade navegadores via IA: saiba se proteger

9 de Dezembro de 2025

Apple alerta usuários em 84 países sobre ataques: saiba se proteger

9 de Dezembro de 2025

Falha crítica no Sneeit WordPress permite RCE; saiba como se proteger

9 de Dezembro de 2025

Varejo na mira: saiba como se proteger de ameaças digitais crescentes

8 de Dezembro de 2025

EUA redefinem segurança nacional para 2025: entenda o impacto

8 de Dezembro de 2025

Falha React2Shell expõe React e Next.js a ataques: saiba como se proteger

8 de Dezembro de 2025

Atualização do Android corrige falhas críticas: saiba como se proteger

8 de Dezembro de 2025

Falha crítica no React expõe apps web globais: saiba como se proteger

8 de Dezembro de 2025

Como transformar dados em defesa com o uso inteligente de Threat Intelligence Corporativa

8 de Dezembro de 2025