Campanha de phishing com IA compromete 344 organizações via OAuth Microsoft

Uma campanha de phishing sofisticada, utilizando inteligência artificial, comprometeu 344 organizações ao explorar o OAuth da Microsoft. Entenda como essa ameaça funciona e como se proteger.

Resumo rapido

Uma campanha de phishing com inteligência artificial comprometeu 344 organizações ao explorar o OAuth da Microsoft. Este artigo explica como o ataque funciona, como identificar sinais de alerta e como se proteger.

Neste artigo voce vai aprender:

- O que é a campanha de phishing com IA

- Como o ataque funciona

- Sinais de alerta para identificar ataques

- Medidas de proteção contra phishing

- Um checklist prático de segurança

O que é a campanha de phishing com IA

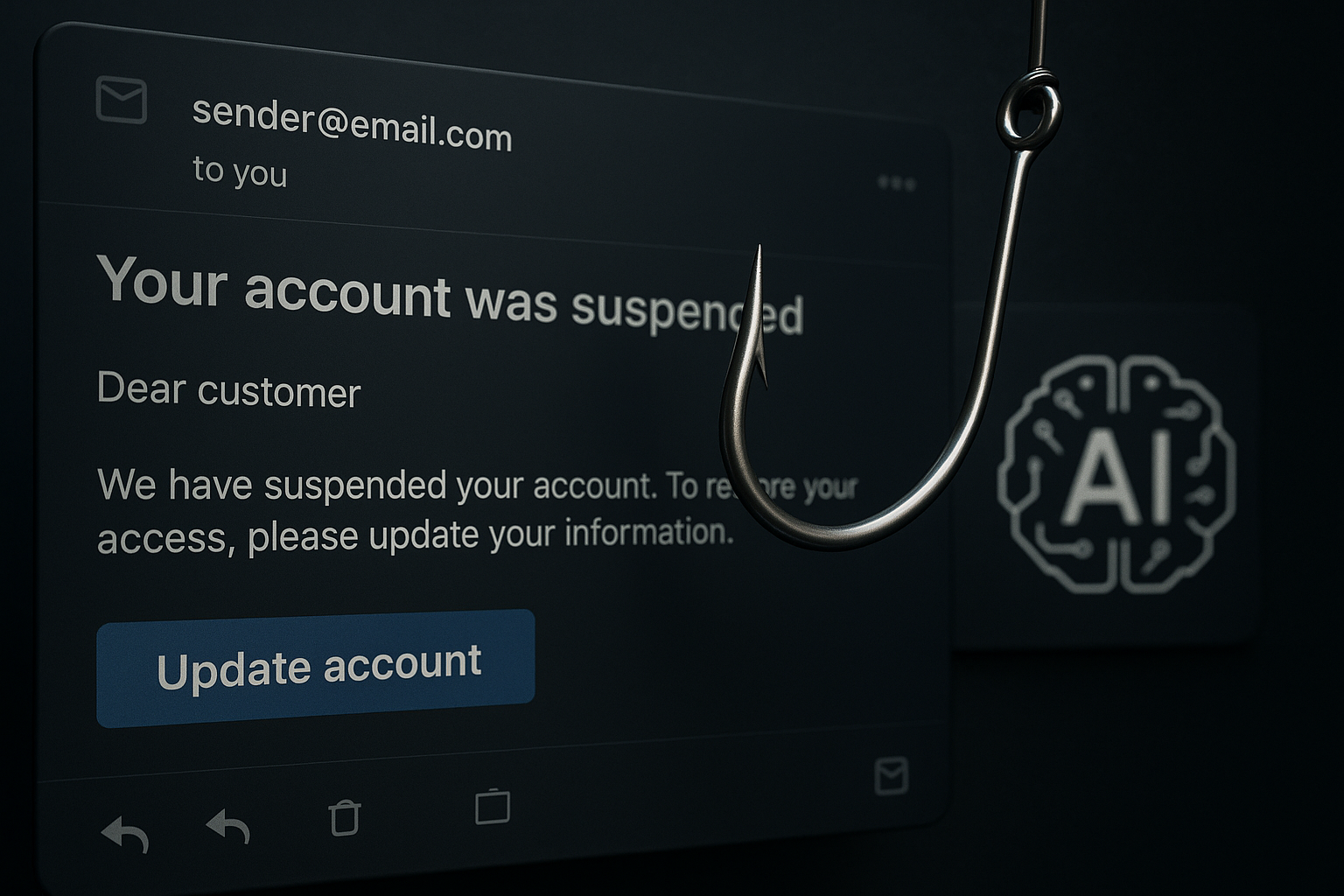

Recentemente, uma campanha de phishing sofisticada tem utilizado inteligência artificial para comprometer 344 organizações. Este ataque explora o OAuth da Microsoft, uma tecnologia usada para permitir que aplicativos acessem contas de usuários sem compartilhar senhas. A campanha visa roubar dados sensíveis ao enganar usuários para que autorizem o acesso a suas contas.

Como funciona o ataque

Os atacantes enviam e-mails falsos que parecem legítimos, solicitando que o usuário clique em um link para autorizar um aplicativo. Quando o usuário clica, ele é redirecionado para uma página que imita a interface de login da Microsoft. Se o usuário autoriza o acesso, os atacantes ganham controle sobre a conta do usuário, podendo acessar e-mails, contatos e outros dados.

Sinais de alerta

Para identificar tentativas de phishing, fique atento aos seguintes sinais:

- E-mails que pedem ação imediata ou contêm erros gramaticais.

- Links que não correspondem ao domínio oficial da Microsoft.

- Páginas de login que não possuem o cadeado de segurança no navegador.

Como se proteger

Para se proteger contra ataques de phishing, siga estas recomendações:

- Verifique sempre o remetente do e-mail e o domínio dos links.

- Ative a autenticação em duas etapas em suas contas.

- Eduque sua equipe sobre os riscos de phishing e como identificar ataques.

Checklist prático

- Revise as configurações de segurança de suas contas.

- Implemente treinamentos regulares de segurança para funcionários.

- Monitore acessos suspeitos e revise permissões de aplicativos regularmente.

Perguntas frequentes

O que é OAuth?

OAuth é um protocolo de autorização que permite que aplicativos acessem contas de usuários sem compartilhar senhas, garantindo mais segurança.

Como a IA é utilizada em ataques de phishing?

A inteligência artificial é utilizada para criar e-mails e páginas de phishing mais convincentes, aumentando a eficácia dos ataques.

O que fazer se eu cair em um golpe de phishing?

Se você suspeitar que caiu em um golpe, altere suas senhas imediatamente e entre em contato com o suporte de TI para assistência.

Proteja sua empresa com a LC Sec

Conte com a LC Sec para implementar soluções de segurança que protejam sua organização contra ameaças de phishing e outras vulnerabilidades.

Conheca: Pentest, Threat Intelligence com IA, Conscientizacao, SGSI, Plano Diretor de Seguranca e Auditoria Interna. lcsec.io

Receba as principais noticias de ciberseguranca

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendencias diretamente no seu email.