Ataques de phishing com codigo disparam - saiba como se proteger

Ataques de phishing que exploram o fluxo OAuth 2.0 aumentaram drasticamente este ano, colocando em risco a seguranca de contas online. Entenda como funcionam e como se proteger.

Resumo rapido

Ataques de phishing com o uso do OAuth 2.0 Device Authorization Grant aumentaram 37 vezes este ano. Esses ataques visam enganar usuarios para que autorizem dispositivos maliciosos a acessar suas contas.

Neste artigo voce vai aprender:

- O que sao ataques de phishing com codigo

- Como esses ataques funcionam

- Como identificar sinais de alerta

- Medidas de protecao contra esses ataques

- Um checklist pratico para se proteger

O que e / Contexto

Os ataques de phishing com codigo sao uma tecnica que explora o fluxo OAuth 2.0 Device Authorization Grant. Este metodo foi originalmente criado para facilitar a conexao de dispositivos sem opcoes de entrada acessiveis, como dispositivos IoT e smart TVs, mas tem sido abusado por cibercriminosos para acessar contas de usuarios.

Como funciona

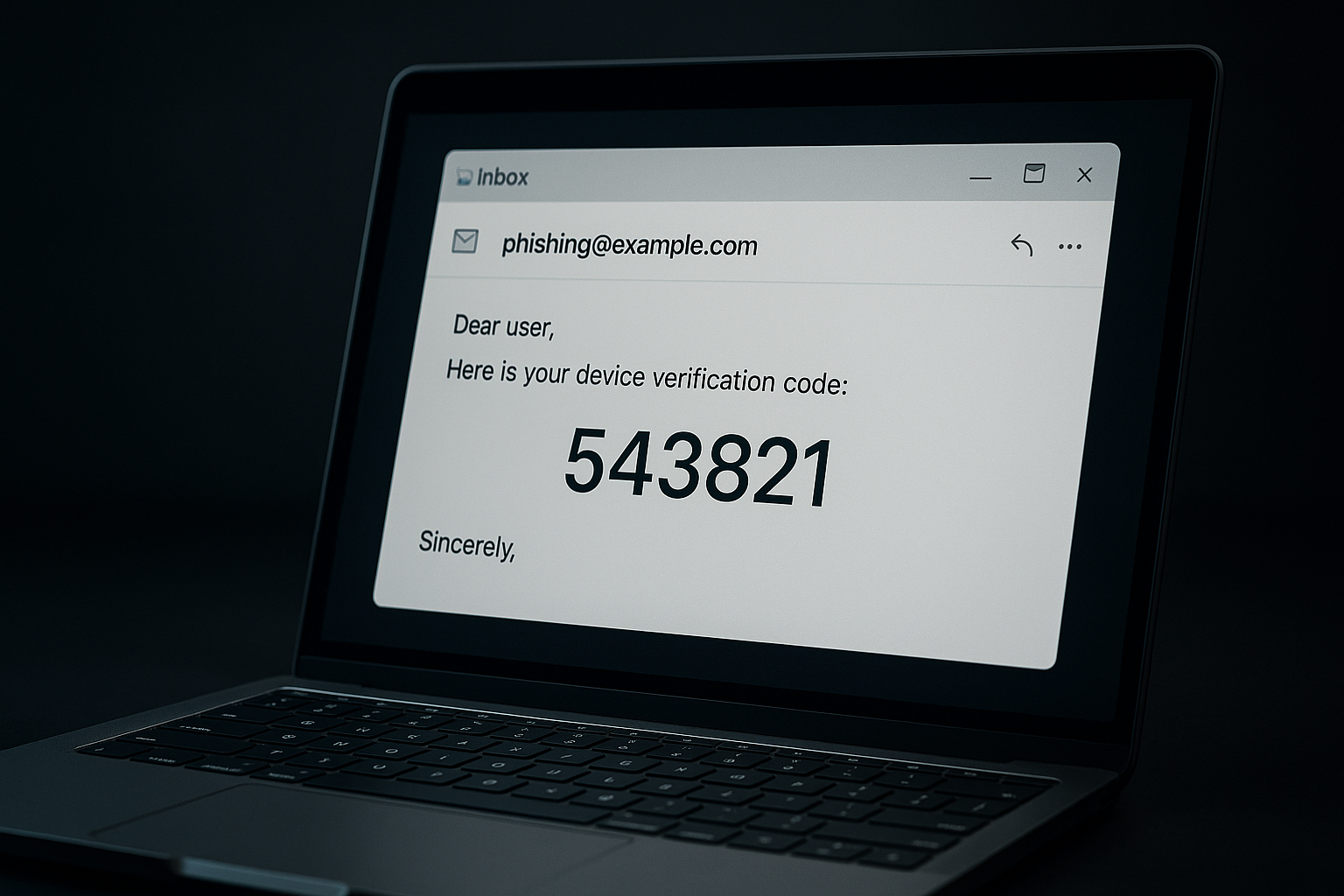

O atacante envia uma solicitacao de autorizacao de dispositivo a um provedor de servicos e recebe um codigo, que e entao enviado a vitima sob diversos pretextos. A vitima e enganada a inserir o codigo em uma pagina de login legitima, permitindo que o dispositivo do atacante acesse a conta com tokens de acesso validos.

Sinais de alerta / Como identificar

Para identificar possiveis ataques de phishing com codigo, fique atento a:

- Solicitacoes inesperadas de autorizacao de dispositivo

- Emails ou mensagens que pedem para inserir codigos em paginas de login

- Atividades suspeitas em suas contas online

O que fazer agora / Como se proteger

Para se proteger desses ataques, adote as seguintes medidas:

- Verifique a autenticidade de solicitacoes de autorizacao de dispositivo

- Ative a autenticacao de dois fatores sempre que possivel

- Monitore regularmente suas contas para atividades suspeitas

Checklist pratico

- Verifique solicitacoes de autorizacao

- Ative a autenticacao de dois fatores

- Monitore suas contas regularmente

Perguntas frequentes

O que e OAuth 2.0?

OAuth 2.0 e um protocolo de autorizacao que permite que aplicativos acessem recursos em nome de um usuario.

Como saber se fui vitima de um ataque?

Verifique por atividades suspeitas em suas contas e por solicitacoes de autorizacao nao reconhecidas.

O que fazer se suspeitar de um ataque?

Revogue imediatamente o acesso de dispositivos desconhecidos e altere suas senhas.

Proteja sua empresa com a LC Sec

Entre em contato com nossos especialistas para garantir a seguranca de suas informacoes e proteger sua empresa contra ataques de phishing.

Conheca: Pentest, Threat Intelligence com IA, Conscientizacao de Seguranca, SGSI, Plano Diretor de Seguranca, Auditoria Interna, Governanca de MFA e Cofre TOTP, ISO 42001 - IA, Diagnostico Gratuito de Seguranca. lcsec.io

Receba as principais noticias de ciberseguranca

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendencias diretamente no seu email.