Ataque no Axios compromete seguranca - saiba o que fazer

Entenda como um ataque ao Axios usou engenharia social para comprometer seguranca e veja como proteger seus sistemas.

Resumo rapido

Um ataque ao Axios explorou falhas de seguranca usando engenharia social, comprometendo sistemas e dados. Veja como identificar e se proteger desses ataques.

Neste artigo voce vai aprender:

- Detalhes do ataque ao Axios

- Metodos de engenharia social usados

- Como identificar sinais de comprometimento

- Medidas de protecao contra ataques

- Passos praticos para aumentar a seguranca

O que aconteceu

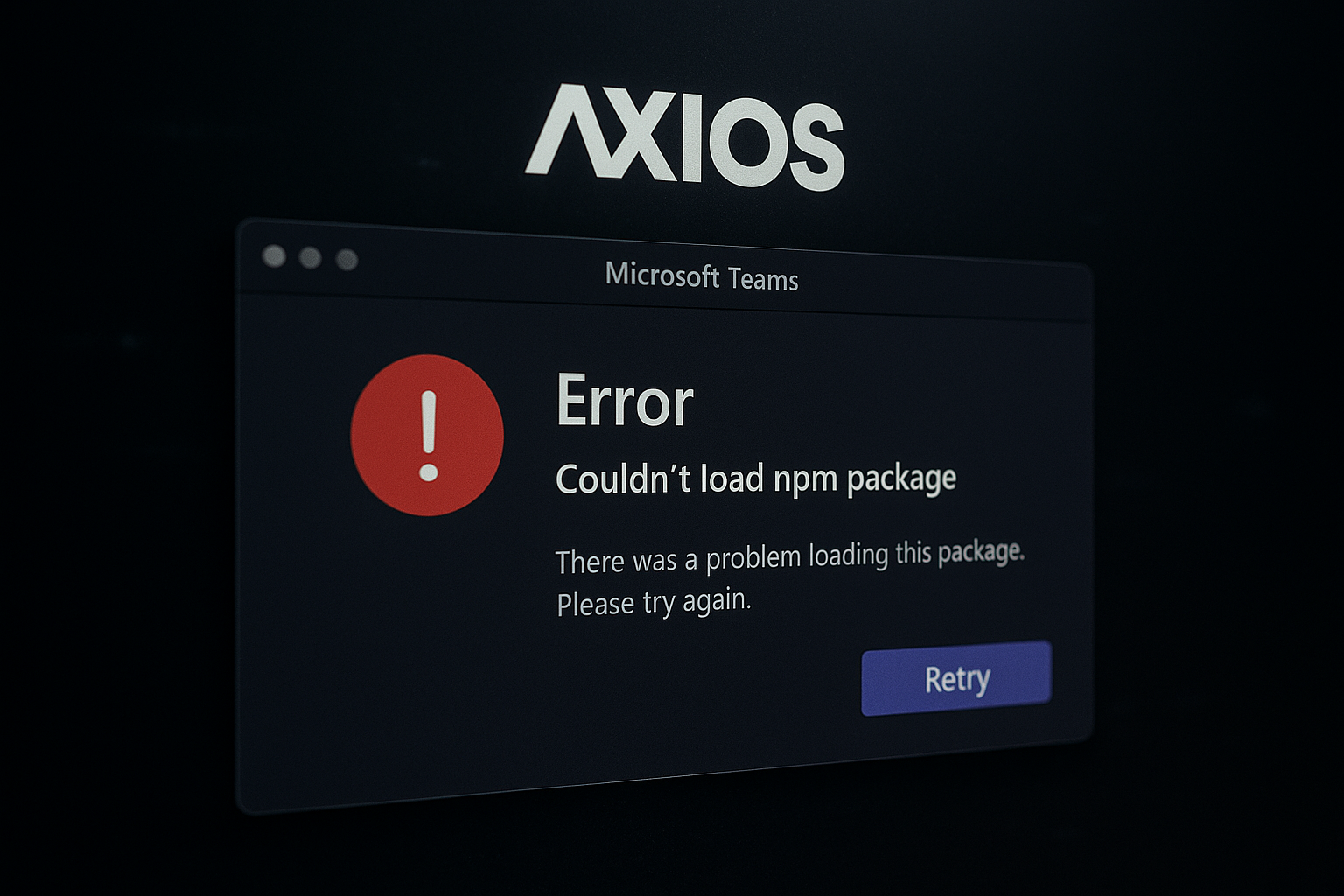

Recentemente, o popular cliente HTTP Axios foi alvo de um ataque de engenharia social, onde desenvolvedores foram enganados por uma falsa mensagem de erro do Microsoft Teams, levando ao comprometimento de contas de mantenedores e a publicacao de versoes maliciosas do pacote na npm.

Como o ataque foi realizado

Os atacantes, associados a atores de ameaca norte-coreanos, usaram uma campanha de engenharia social para enganar um dos desenvolvedores do Axios. Isso permitiu que eles publicassem versoes comprometidas do pacote, que continham um trojan de acesso remoto, afetando sistemas macOS, Windows e Linux.

Sinais de alerta

Para identificar possiveis comprometimentos, fique atento a:

- Mensagens de erro inesperadas em aplicativos de comunicacao como o Teams.

- Alteracoes nao autorizadas em pacotes ou dependencias de software.

- Comportamento anormal em sistemas apos atualizacoes de software.

Como se proteger

Para se proteger de ataques similares:

- Implemente autenticação de dois fatores em todas as contas de desenvolvedores.

- Revise regularmente as dependencias de software para detectar alteracoes nao autorizadas.

- Eduque a equipe sobre tecnicas de engenharia social comuns.

Checklist pratico

- Verifique e atualize todas as credenciais de acesso.

- Realize uma auditoria completa dos sistemas afetados.

- Implemente medidas de seguranca adicionais conforme necessario.

Perguntas frequentes

Como posso saber se meu sistema foi comprometido?

Verifique logs de atividade, procure por comportamentos anormais e revise as dependencias de software instaladas recentemente.

O que devo fazer se encontrar sinais de comprometimento?

Isolar o sistema afetado, rodar ferramentas de remocao de malware e alterar todas as credenciais de acesso imediatamente.

Como posso prevenir futuros ataques?

Implemente autenticação de dois fatores, eduque sua equipe sobre engenharia social e mantenha todos os sistemas e softwares atualizados.

Proteja sua empresa com a LC Sec

Entre em contato com nossos especialistas para fortalecer a seguranca da sua infraestrutura digital.

Conheca: Pentest, Threat Intelligence com IA, Conscientizacao de Seguranca, SGSI, Plano Diretor de Seguranca, Auditoria Interna, Governanca de MFA e Cofre TOTP, ISO 42001 - IA, Diagnostico Gratuito de Seguranca. lcsec.io

Receba as principais noticias de ciberseguranca

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendencias diretamente no seu email.