Ataque compromete Trivy Scanner - veja como se proteger

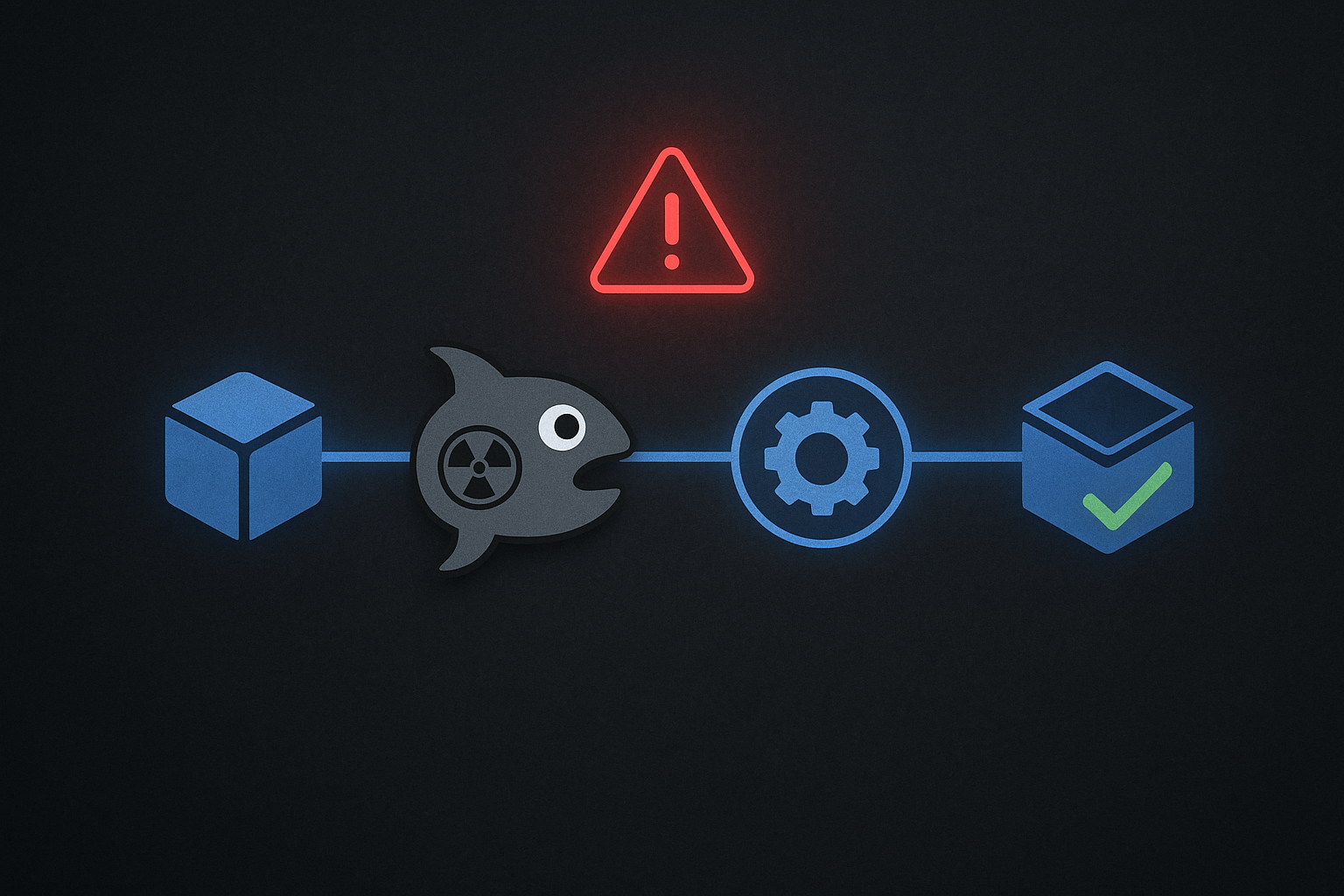

Um ataque sofisticado comprometeu o Trivy Scanner da Aqua Security, destacando os riscos de segurança em cadeias de suprimentos de software.

Resumo rapido

O Trivy Scanner da Aqua Security foi alvo de um ataque de supply chain, comprometendo a integridade do software e expondo credenciais sensíveis.

Neste artigo voce vai aprender:

- O que é o Trivy Scanner e o ataque sofrido

- Como o ataque foi executado

- Sinais de que seu sistema pode estar comprometido

- Passos para proteger seus sistemas

- Checklist prático de segurança

O que é o ataque

O Trivy Scanner, uma ferramenta popular da Aqua Security, foi alvo de um ataque de supply chain. O ataque permitiu que códigos maliciosos fossem distribuídos através das ações do GitHub, comprometendo pipelines de implantação e expondo credenciais sensíveis.

Como funciona

Os invasores usaram credenciais roubadas para forçar a inclusão de commits maliciosos em tags de versão existentes. Isso fez com que sistemas automatizados baixassem o código comprometido, executando cargas maliciosas antes da lógica legítima do Trivy.

Sinais de alerta

Para identificar se você foi afetado, verifique se há:

- Downloads automáticos de versões não verificadas do Trivy

- Credenciais de API e chaves SSH sendo usadas sem autorização

- Atividades suspeitas em suas contas de nuvem

O que fazer agora

Para se proteger, é essencial:

- Atualizar o Trivy para as versões 0.69.2 ou 0.69.3

- Reverter para trivy-action v0.35.0 no GitHub

- Revogar todas as credenciais comprometidas

Checklist prático

- Atualize para a versão segura do Trivy

- Revise e revogue credenciais antigas

- Implemente verificações de segurança em seus pipelines

Perguntas frequentes

O que é um ataque de supply chain?

É um ataque que compromete o processo de desenvolvimento ou distribuição de software para inserir código malicioso.

Como saber se fui afetado?

Verifique logs de atividade e credenciais para sinais de uso não autorizado.

Qual a importância de usar versões fixas?

Evita que códigos maliciosos sejam baixados automaticamente através de tags de versão mutáveis.

Proteja sua empresa com a LC Sec

Entre em contato com nossos especialistas para garantir a segurança dos seus sistemas contra ataques de supply chain.

Conheca: Pentest, Threat Intelligence com IA, Conscientizacao de Seguranca, SGSI, Plano Diretor de Seguranca, Auditoria Interna, Governanca de MFA e Cofre TOTP, ISO 42001 - IA, Diagnostico Gratuito de Seguranca. lcsec.io

Fontes:

https://gbhackers.com/aqua-securitys-trivy-scanner-hit-by-supply-chain-attack/

Receba as principais noticias de ciberseguranca

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendencias diretamente no seu email.