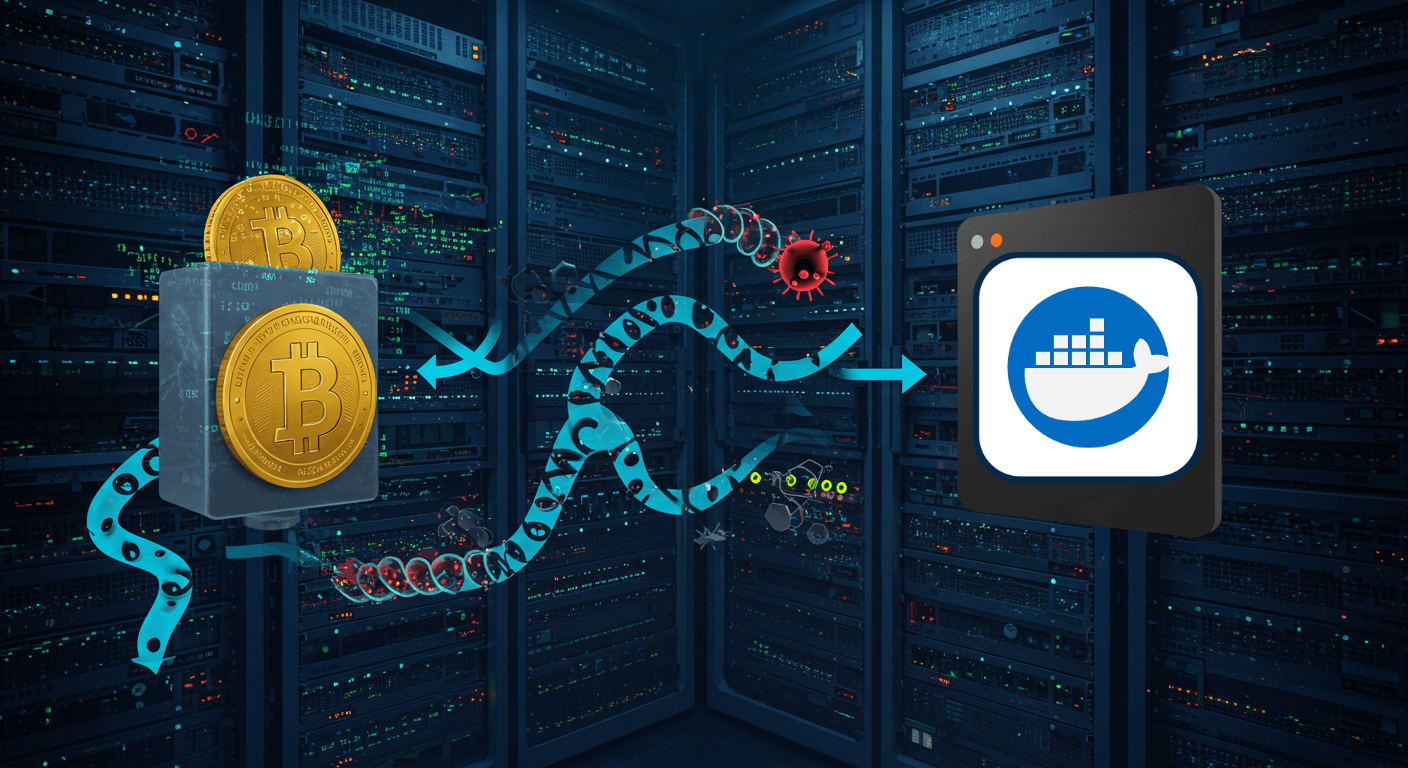

Novo malware explora APIs Docker vulneráveis para minerar criptomoeda Dero

Uma nova campanha de malware explora APIs Docker vulneráveis para minerar a criptomoeda Dero. O ataque utiliza contêineres maliciosos implantados em servidores expostos, permitindo a propagação aut...

Resumo rapido

Uma nova campanha de malware explora APIs Docker vulneráveis para minerar a criptomoeda Dero. O ataque utiliza contêineres maliciosos implantados em servidores expostos, permitindo a propagação automática para outros sistemas vulneráveis. A sofisticação dessa ameaça representa um risco crescente para ambientes conteinerizados.

Neste artigo voce vai aprender:

- Como o novo malware compromete infraestruturas Docker mal configuradas.

- Os principais componentes do malware e seu funcionamento.

- Os sinais de alerta para identificar sistemas vulneráveis.

- A ausência de um servidor de comando e controle que torna a ameaça mais perigosa.

- Como a LC Sec pode ajudar sua empresa a se proteger contra essas ameaças.

O que é o malware que explora APIs Docker?

Uma nova campanha de malware está comprometendo infraestruturas Docker mal configuradas, transformando servidores expostos em uma rede descentralizada de mineração da criptomoeda Dero. Identificado por especialistas da Kaspersky, o ataque utiliza APIs Docker expostas na porta 2375 para implantar contêineres maliciosos.

Como funciona

O malware opera com dois componentes principais: nginx, responsável pela propagação, e cloud, o minerador de Dero. Ambos são desenvolvidos em Golang e disfarçados para evitar detecção. O "nginx" escaneia a internet em busca de APIs Docker expostas, criando contêineres maliciosos que instalam ferramentas como masscan e docker.io.

Após a criação do contêiner, o malware transfere os arquivos "nginx" e "cloud" para o sistema comprometido, configurando o "nginx" para execução automática e garantindo persistência. O minerador "cloud" utiliza os recursos do sistema para minerar a criptomoeda Dero.

Sinais de alerta / Como identificar

A ausência de um servidor de comando e controle (C2) torna essa ameaça particularmente perigosa. Qualquer rede com uma API Docker exposta na internet pode ser um alvo em potencial. Especialistas alertam que a sofisticação dessas campanhas reflete a crescente ameaça contra ambientes conteinerizados, como Docker e Kubernetes.

O que fazer agora / Como se proteger

- Verifique se suas APIs Docker estão expostas e configure-as corretamente.

- Implemente autenticação forte para acesso às APIs.

- Monitore logs de acesso e atividades suspeitas em seus sistemas.

- Considere a implementação de soluções de segurança para ambientes conteinerizados.

- Realize testes de intrusão para identificar vulnerabilidades.

Prevenção / Boas práticas

Na LC Sec, compreendemos a complexidade desses desafios e oferecemos soluções práticas e acessíveis para fortalecer a segurança digital da sua empresa. Nossos serviços incluem testes de intrusão realistas, programas de conscientização em segurança e estruturação de políticas eficazes.

Proteja sua empresa contra ameaças digitais

Conheça nossas soluções e saiba como podemos ajudar sua empresa a se proteger: lcsec.io

Perguntas frequentes

O que é o malware que explora APIs Docker?

É uma campanha que compromete servidores com Docker mal configurados, minerando a criptomoeda Dero através de contêineres maliciosos.

Como posso identificar se meu sistema está vulnerável?

Verifique se suas APIs Docker estão expostas e monitore logs de acesso em busca de atividades suspeitas.

Quais são os principais componentes desse malware?

Os componentes principais são "nginx", que propaga o malware, e "cloud", que realiza a mineração da criptomoeda Dero.

Quais medidas de segurança devo implementar?

Implemente autenticação forte, monitore suas APIs e realize testes de intrusão regularmente.

Onde posso encontrar mais informações sobre esse tema?

Um artigo detalhado pode ser encontrado na Cyber Security Brazil.

Receba as principais notícias de cibersegurança

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendências diretamente no seu email.