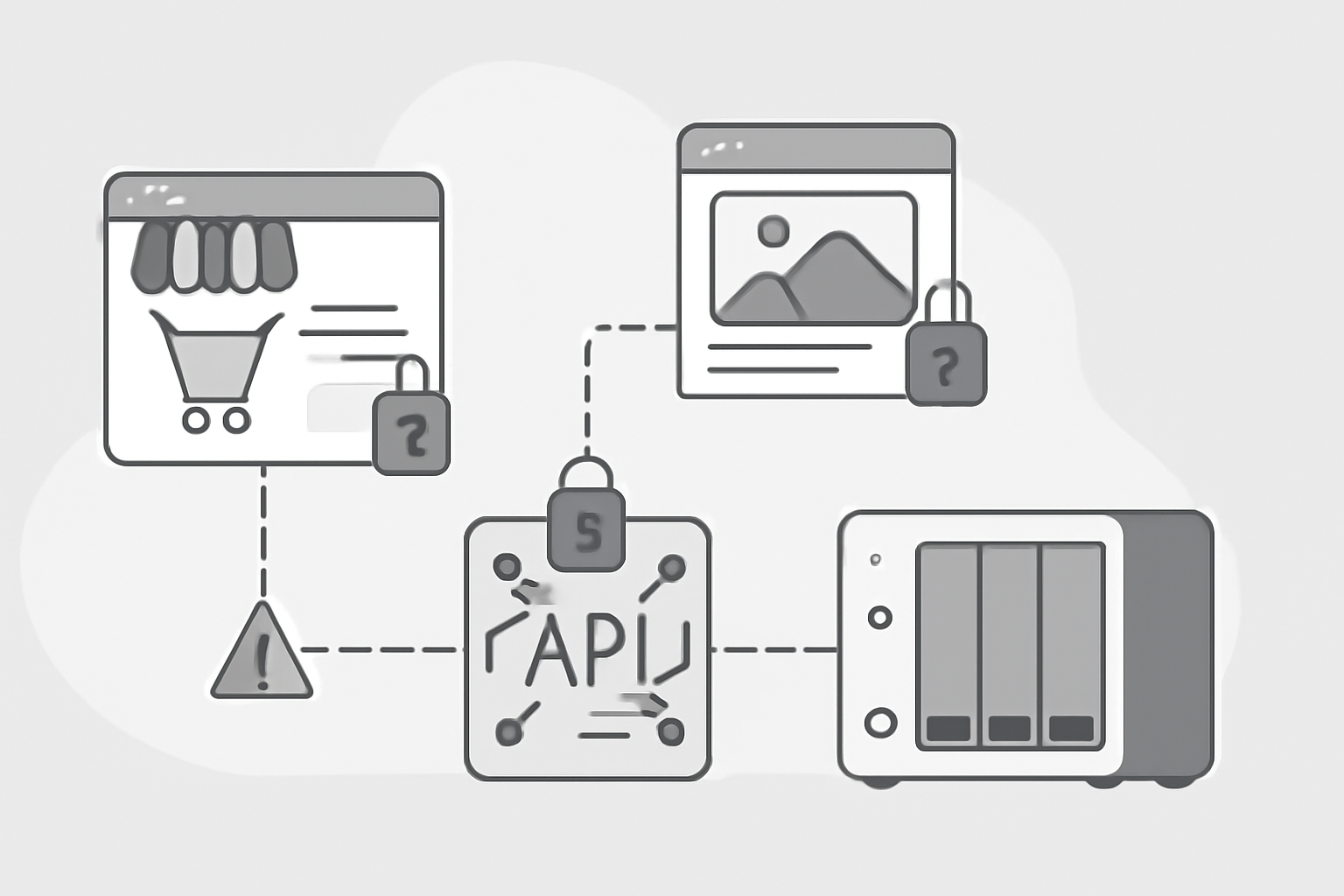

Atualizações de segurança nem sempre ganham destaque, mas podem evitar dores de cabeça enormes. Um novo conjunto de vulnerabilidades divulgadas pela VulDB envolve ferramentas usadas em lojas virtuais, blogs, automação com IA, APIs e até armazenamento em rede. Em comum, elas podem permitir acessos indevidos e manipulação de dados — muitas vezes à distância.

Entre os casos mais graves estão falhas no Bagisto (até a versão 2.3.9), plataforma de e-commerce. Uma delas envolve o uso de “elementos especiais” em modelos de páginas, o que pode abrir espaço para que conteúdos inesperados sejam processados. Outra aponta um endpoint de API sem autenticação, ou seja, um caminho que deveria exigir login, mas pode aceitar requisições sem checagem adequada.

No Emlog (2.5.23), sistema de blog, foram reportadas falhas consideradas “problemáticas”, incluindo injeção de conteúdo em páginas (o que pode enganar visitantes e roubar informações) e ações disparadas sem consentimento quando alguém clica em um link ou abre uma página maliciosa. Esse tipo de risco é especialmente perigoso em áreas administrativas.

Já o Langflow (até 1.7.0.dev44) aparece com um problema crítico de ausência de autenticação em um endpoint de API, cenário que pode expor funcionalidades internas se o serviço estiver acessível pela internet. Em paralelo, a QNAP (QTS/QuTS hero) teve alertas sobre exposição de informações sensíveis e um possível estouro de memória em versão específica do QTS, que pode afetar estabilidade e segurança.

Dois pontos merecem atenção extra: no Daptin (0.10.3) foi relatada injeção em consultas, e no projeto yeqifu warehouse há um risco de acesso a arquivos fora do caminho permitido — e, nesse caso, foi indicado que existe exploit, aumentando a urgência de ação.

Dica de prevenção: faça um inventário do que sua empresa usa (CMS, e-commerce, NAS, APIs) e aplique atualizações assim que disponíveis. Se algum sistema for acessado externamente, revise permissões e limite a exposição ao mínimo necessário.

No geral, o recado é simples: vulnerabilidades remotas podem virar incidente rapidamente quando serviços estão expostos e desatualizados. Para reduzir risco com método, conte com a LC SEC em Pentest, Threat Intelligence com IA, Auditoria Interna, Conscientização, Plano Diretor de Segurança e SGSI (políticas, processos e procedimentos). Saiba mais em lcsec.io

Fontes

https://vuldb.com/?id.339444

https://vuldb.com/?id.339431

https://vuldb.com/?id.339437

https://vuldb.com/?id.339438

https://vuldb.com/?id.339436

https://vuldb.com/?id.339432

https://vuldb.com/?id.339400

https://vuldb.com/?id.339399

https://vuldb.com/?id.339384

https://vuldb.com/?id.339385