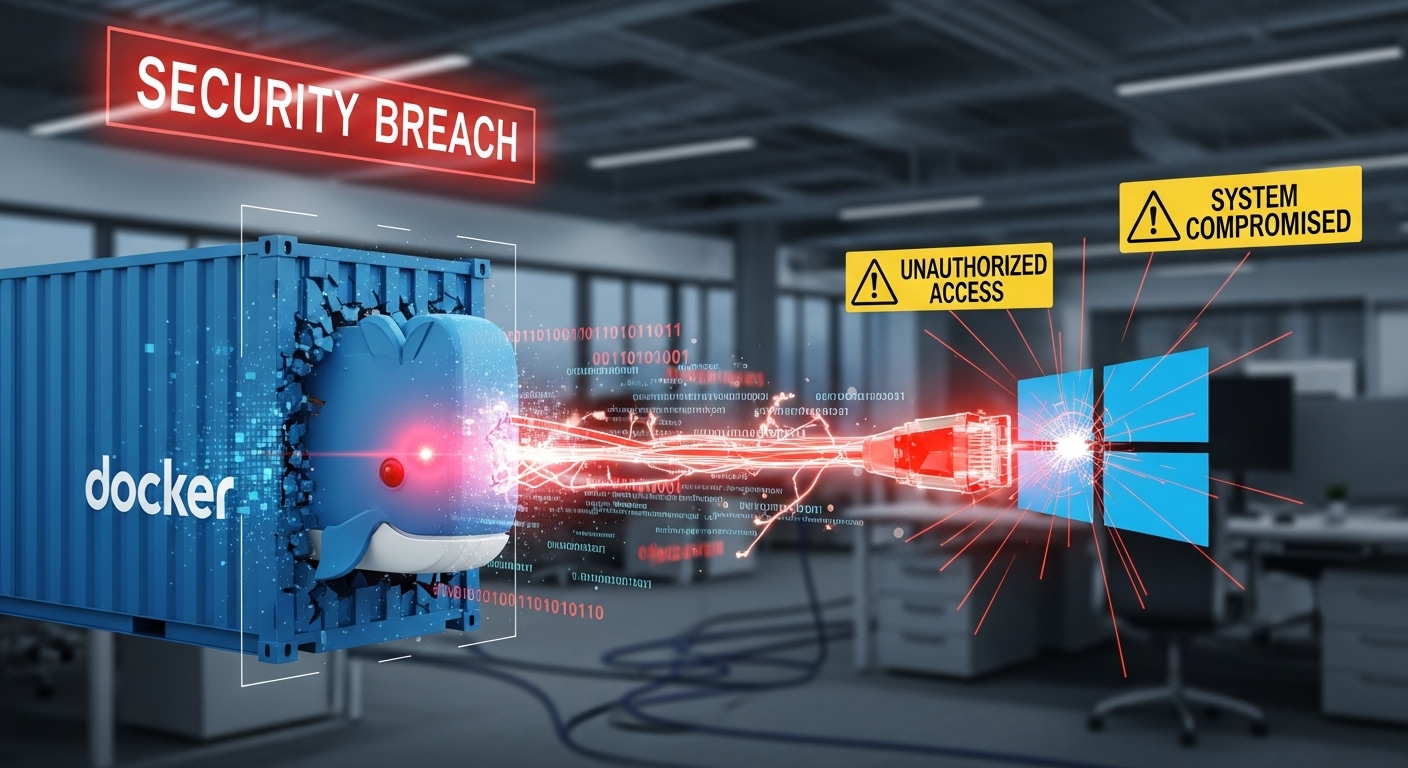

Falha crítica no Docker Desktop: veja como proteger seu Windows

Uma falha crítica no Docker Desktop para Windows permite que invasores executem comandos no sistema operacional do host. A vulnerabilidade afeta versões anteriores à 4.30.0, e a recomendação é atua...

Resumo rápido

Uma falha crítica no Docker Desktop para Windows permite que invasores executem comandos no sistema operacional do host. A vulnerabilidade afeta versões anteriores à 4.30.0, e a recomendação é atualizar o software imediatamente para garantir a segurança.

Neste artigo você vai aprender:

- O que é a falha crítica no Docker Desktop.

- Como a vulnerabilidade pode ser explorada por invasores.

- Quais versões do Docker Desktop são afetadas.

- Medidas imediatas para proteger seu sistema.

- Boas práticas para evitar futuras falhas de segurança.

O que é a falha crítica no Docker Desktop

Uma falha crítica recentemente descoberta no Docker Desktop para Windows acendeu o alerta vermelho na comunidade de segurança. A vulnerabilidade permite que invasores executem comandos no sistema operacional do host, mesmo fora do ambiente isolado do Docker, abrindo caminho para sequestros completos de máquinas Windows.

Como funciona

De acordo com o BleepingComputer, a falha é explorável localmente por usuários mal-intencionados que tenham acesso a um contêiner comprometido. Usando técnicas que burlam o isolamento do sistema, o invasor consegue interagir diretamente com o Windows, comprometendo arquivos e executando ações administrativas sem permissão legítima.

Sinais de alerta / Como identificar

A brecha afeta versões do Docker Desktop anteriores à 4.30.0. A própria Docker Inc. confirmou a falha e lançou uma atualização de segurança que corrige o problema. A recomendação oficial é simples: atualizar o software imediatamente.

O que fazer agora / Como se proteger

- Atualize o Docker Desktop para a versão mais recente (4.30.0 ou superior).

- Evite conceder privilégios desnecessários a contêineres.

- Verifique se a política de segurança impede que usuários internos executem scripts ou imagens não verificadas.

- Realize auditorias periódicas em ambientes Docker para garantir que nenhuma falha passe despercebida.

- Mantenha vigilância constante sobre todos os softwares utilizados.

Prevenção / Boas práticas

Dica de Prevenção: Mantenha o Docker Desktop sempre atualizado e evite conceder privilégios desnecessários a contêineres.

Essa descoberta é um alerta importante para empresas que utilizam o Docker como parte de suas rotinas de desenvolvimento ou operação. Embora a ferramenta seja amplamente usada por seu isolamento e portabilidade, ela também precisa de monitoramento constante e boas práticas de configuração.

Perguntas frequentes

1. Quais versões do Docker Desktop são afetadas pela vulnerabilidade?

A vulnerabilidade afeta versões do Docker Desktop anteriores à 4.30.0.

2. O que posso fazer se minha empresa estiver utilizando uma versão vulnerável?

É recomendável atualizar o Docker Desktop para a versão mais recente o mais rápido possível.

3. Como posso proteger meu ambiente Docker?

Mantenha o software atualizado, evite conceder privilégios desnecessários e realize auditorias periódicas.

4. A vulnerabilidade pode ser explorada remotamente?

Não, a falha é explorável localmente por usuários que tenham acesso a um contêiner comprometido.

5. Qual é a importância de manter o Docker Desktop atualizado?

Atualizações corrigem falhas de segurança e ajudam a proteger o sistema operacional do host contra invasores.

Proteja seu ambiente digital com a LC Sec

Quer saber se sua empresa está protegida contra esse tipo de vulnerabilidade? Fale com a LC SEC e descubra como nossas soluções de segurança personalizadas podem proteger seu ambiente digital.

Receba as principais notícias de cibersegurança

Inscreva-se em nossa newsletter e receba artigos, alertas de vulnerabilidades e tendências diretamente no seu email.